CMS gjort enkelt. Danconia Media

En sårbarhet märkt CVE-2018-1000094 har upptäckts i version 2.2.5 av CMS gjort enkelt där en textfil kan användas för att köra php eller annan kod. Denna sårbarhet finns eftersom det inte finns någon verifiering av filnamn och tillägg, vilket låter sig utnyttjas att när ett administratörskonto kopierar en fil till servern med hjälp av filhanteraren, bekräftas inte filens namn och tillägg och så kan en skadlig textfil återges som .php och kör skadlig kod på enheten automatiskt. Sårbarheten har klassificerats 6.5 på CVSS 3.0 och det har fått en utnyttjbarhet på 8/10. Det kan utnyttjas i nätverket, relativt enkelt att utnyttja, och kräver bara en gång autentisering för administratörsrättigheter.

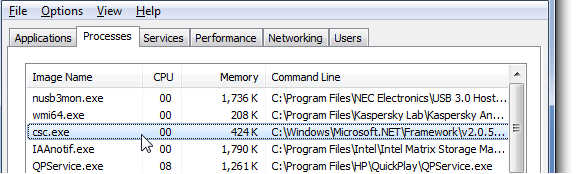

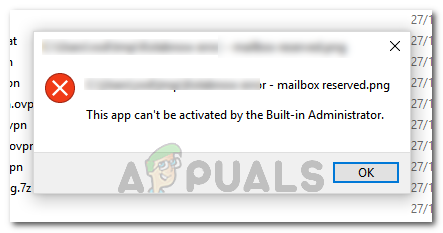

Det följande koda författad av Mustafa Hasan visar bevis på konceptet för denna sårbarhet.

Det verkar som om det inte finns någon åtgärd för denna sårbarhet än. Analytiker har påpekat att denna sårbarhet mildras från eventuella negativa konsekvenser genom att säkerställa att administratören är pålitlig, att hans / hennes referenser inte äventyras och serverpolicyer införs för att hantera användarnas rättigheter och behörigheter.