Gränssnitt teknisk utbildning

SegmentSmack, en sårbarhet som kan möjliggöra förnekande av tjänsteattacker när de utnyttjas, fick omedelbar berömmelse och popularitet när den framträdde av Carnegie Mellon Universitys CERT / CC-cybersäkerhetsavdelning. Men reportrarna misslyckades med att erkänna att den nyligen rapporterade sårbarheten faktiskt lappades två veckor tidigare i både 4.9.116 och 4.17.11 Linux-kärnorna.

Enligt forskarna vid universitetet orsakade sårbarheten en förnekelse av tjänsteattack genom att tvinga systemet att 'göra mycket dyra samtal till tcp_collapse_ofo_queue () och tcp_prune_ofo_queue () för varje inkommande paket.' Även om detta är sant har sårbarheten verkligen lappats och många Linux-distributörer som SUSE har redan implementerat uppdateringarna. Även om vissa distributörer som Red Hat ligger efter med dem, är faktumet fortfarande att uppdateringarna är tillgängliga och de eftersläpande distributörerna kommer att fånga mycket snart också.

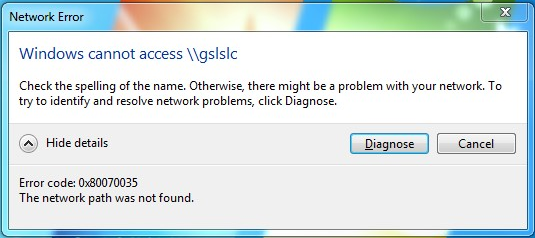

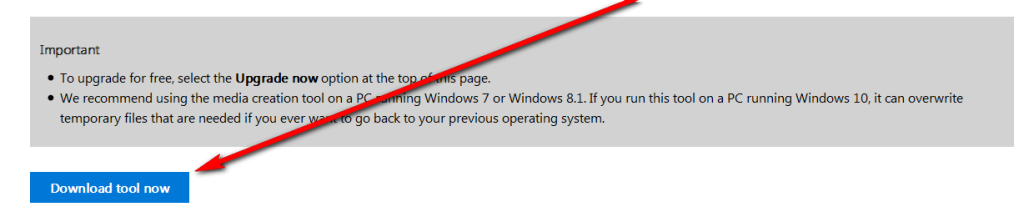

Enligt en rådgivande publicerades på Red Hats webbplats tilldelades sårbarheten etiketten CVE-2018-5390 . Trots utnyttjandets förmåga att orsaka CPU-mättnad och en DoS-krasch skulle underhåll av DoS-kraschen kräva 'kontinuerliga tvåvägs TCP-sessioner till en tillgänglig öppen port, så attackerna kan inte utföras med falska IP-adresser.' Om attacken utförs med fyra strömmar kan det orsaka mättnad av 4 CPU-kärnor som visas nedan.

4 CPU-kärnströmmar. röd hatt

Det konstaterades att även om forskarna vid Carnegie Mellon Universitys CERT / CC-avdelning presenterade en grundlig analys av sårbarheten tog de inte hänsyn till de krav som behövdes för att upprätthålla DoS-kraschen, vilket gjorde att sårbarheten låter mycket sämre än vad den faktiskt är.

Enligt rådgivningen påverkar sårbarheten för Segment Smack Red Hat Enterprise Linux (RHEL) 6, RHEL 7, RHEL 7 för realtid, RHEL 7 för ARM64, RHEL 7 för Power och RHEL Atomic Host. Inga begränsningstekniker har publicerats på webbplatsen ännu. Det anger dock att Red Hat arbetar med att släppa nödvändiga uppdateringar och begränsningstekniker för att undvika risken för exploatering.