Telegram

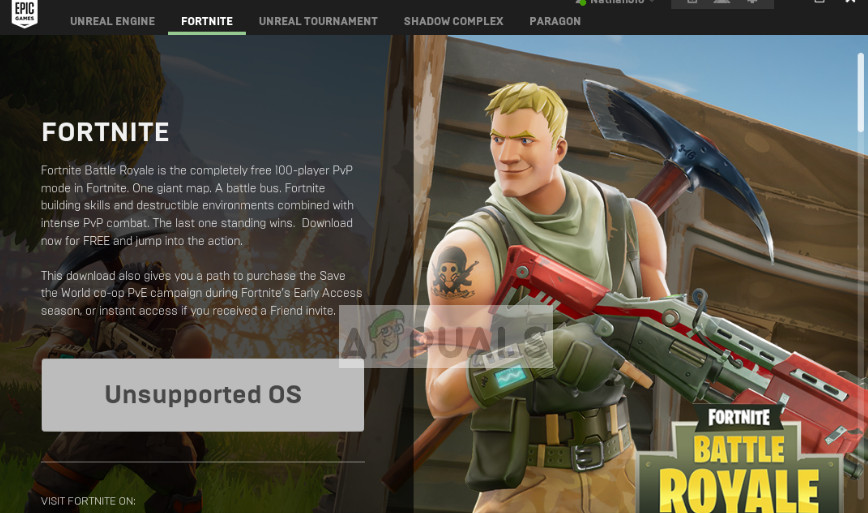

WhatsApp och Telegram skryter med end-to-end-kryptering. Det senaste utnyttjandet av cybersäkerhetsföretaget Symantec ger dock tillgång till personliga, privata och konfidentiella medier. Den senaste säkerhetsproblemet exponerar alla typer av innehåll som skickas och tas emot på dessa två populära plattformar för snabbmeddelanden. Bristen berör särskilt eftersom WhatsApp, som ägs av Facebook, och Telegram fortsätter att samla miljontals dagliga användare. Vidare är felet beroende av en inneboende bearbetningsarkitektur för tekniker för mottagning och lagring av media.

Cybersäkerhetsföretaget Symantec har bevis på ett nytt utnyttjande som potentiellt kan exponera WhatsApp och Telegram mediefiler. Företaget har hänvisat till säkerhetsfelet som Media File Jacking. Utnyttjandet fortsätter att förbli opatchat. Även om hacket inte är lätt att distribuera, har det förmågan att avslöja alla media som utbyts på WhatsApp och Telegram. Med enkla ord, inga data, vare sig personliga foton eller företagsdokument är säkra. Att använda exploateringshackarna kan inte bara komma åt allt medieinnehåll, men de kan också potentiellt manipulera detsamma också. Det behöver inte läggas till att detta innebär en allvarlig säkerhetsrisk för användarna av de två mest populära internetberoende plattformarna för snabbmeddelanden. Vad som gör exploateringen ännu mer hotfull är den starka uppfattningen bland användarna om säkerhetsmekanismer som end-to-end-kryptering som förmodligen gör denna nya generation av IM-appar immuna mot integritetsrisker.

Vad är det hotande användarinnehållet i WhatsApp och Telegram och hur fungerar det?

Symantec kallar den senaste exploateringen som potentiellt exponerar WhatsApp och Telegram mediainnehåll, 'Media File Jacking'. I grund och botten är hacket beroende av en ganska gammal och inneboende process som hanterar media som tas emot av apparna. Processen är inte bara ansvarig för att ta emot media utan skriva detsamma till det avtagbara flashminnet på de enheter som WhatsApp eller Telegram är installerat på.

Utnyttjandet är beroende av tidsförloppet mellan när mediefiler som tas emot via apparna skrivs till en disk och när de laddas in i appens chattanvändargränssnitt. Med andra ord finns det tre olika processer som äger rum. Den första processen tar emot media, den andra lagrar densamma och den tredje laddar media till chattplattformen för snabbmeddelanden för konsumtion. Även om alla dessa processer sker mycket snabbt, sker de sekventiellt, och exploateringen griper i huvudsak in, avbryter och utför sig själv mellan dem. Följaktligen kan det hända att media som visas inom chattplattformarna kanske inte är autentiska om de fångas upp av 'Media File Jacking'.

Om säkerhetsfelet utnyttjas korrekt kan en skadlig fjärranfallare missbruka den känsliga informationen i media. Men det som är ännu mer angeläget är att angriparen också kan manipulera informationen. Säkerhetsforskare visar att hackare kan komma åt och manipulera media som personliga foton och videor, företagsdokument, fakturor och röstmemon. Detta scenario är exponentiellt farligt på grund av det förtroende som har skapats mellan de två användarna som interagerar på WhatsApp och Telegram. Med andra ord kan angripare lätt dra nytta av förtroendeförhållandena mellan en avsändare och en mottagare när de använder dessa appar. Dessa sociala parametrar kan lätt utnyttjas för personlig vinst, vendetta eller för att bara utlösa förödelse.

Hur kan WhatsApp- och telegramanvändare skydda sig från den nya säkerhetsutnyttjandet ”Media File Jacking”?

Symantec har nämnt några scenarier där 'Media File Jacking' kan användas, rapporteras Venture Beat .

- Bildmanipulation: En till synes oskyldig men faktiskt skadlig app som laddas ner av en användare kan manipulera personliga foton i nästan realtid och utan att offret vet.

- Betalningsmanipulation: En skadlig aktör kan manipulera en faktura som sänds av en leverantör till en kund, för att lura kunden att göra en betalning till ett olagligt konto.

- Spoofing av ljudmeddelanden: Med hjälp av röstrekonstruktion via djupinlärningsteknik kan en angripare ändra ett ljudmeddelande för sin egen personliga vinst eller utlösa förödelse.

- Falska nyheter: I Telegram använder administratörer begreppet 'kanaler' för att sända meddelanden till ett obegränsat antal abonnenter som konsumerar det publicerade innehållet. En angripare kan ändra mediefilerna som visas i en betrodd kanalflöde i realtid för att kommunicera felaktigheter

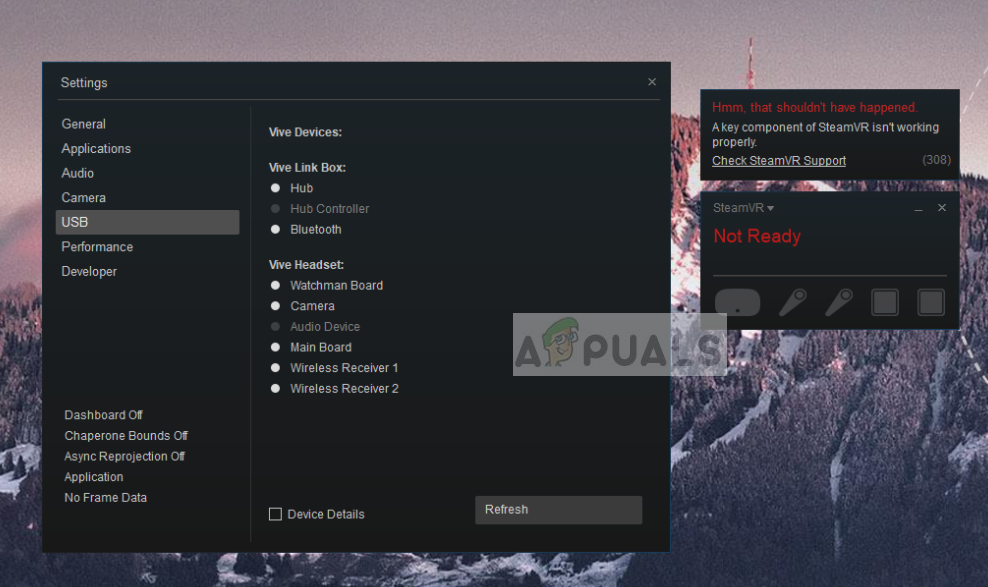

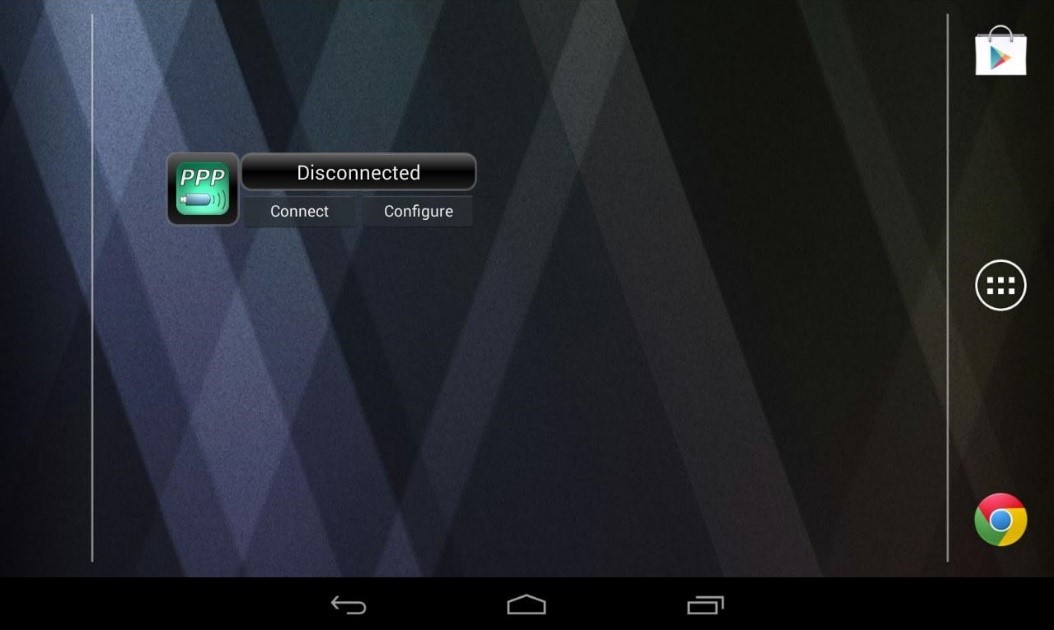

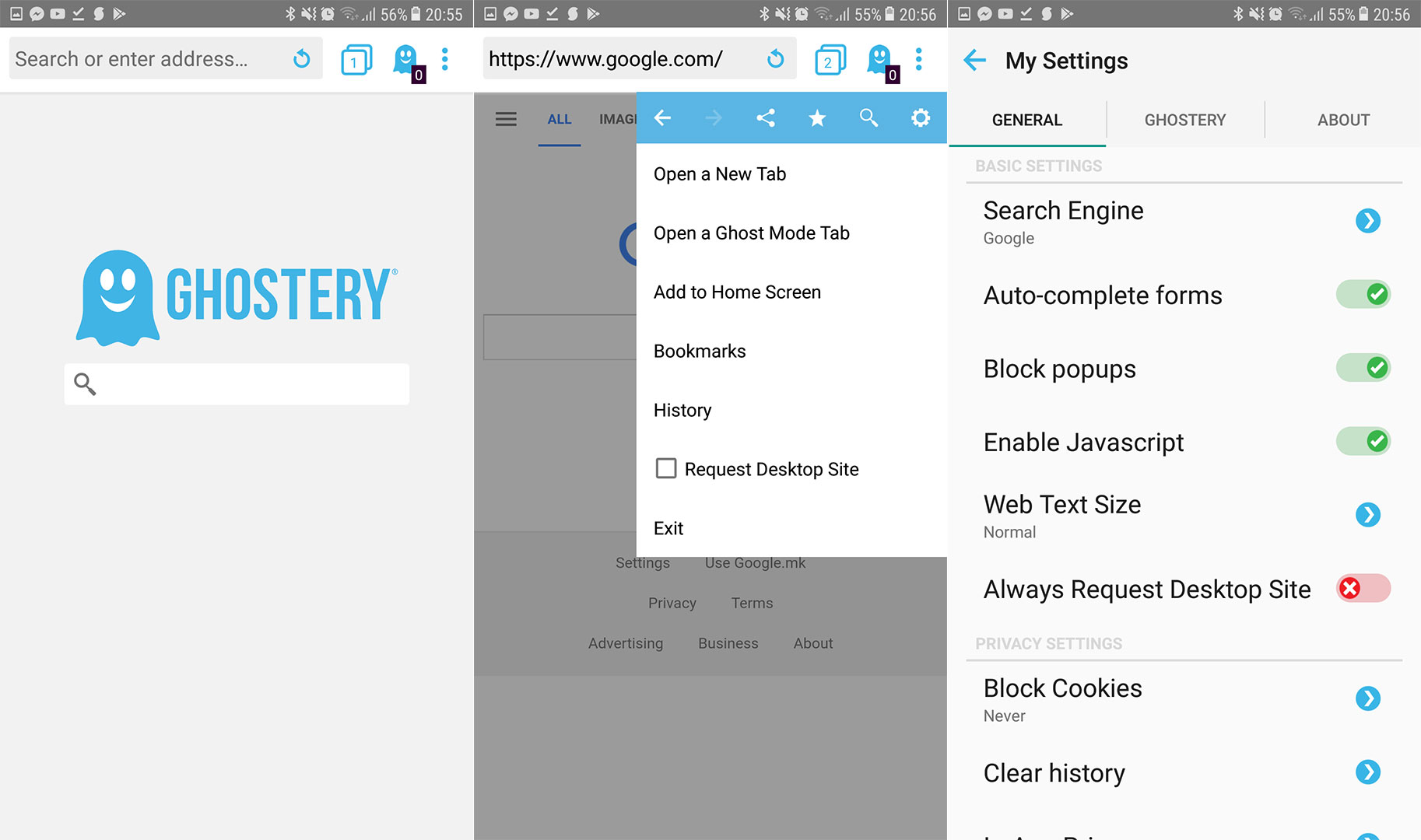

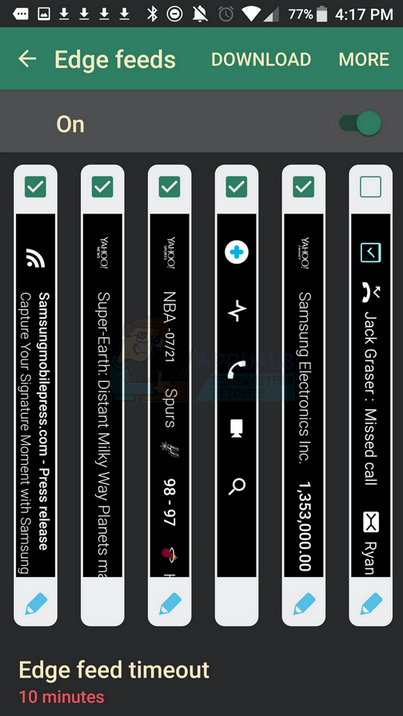

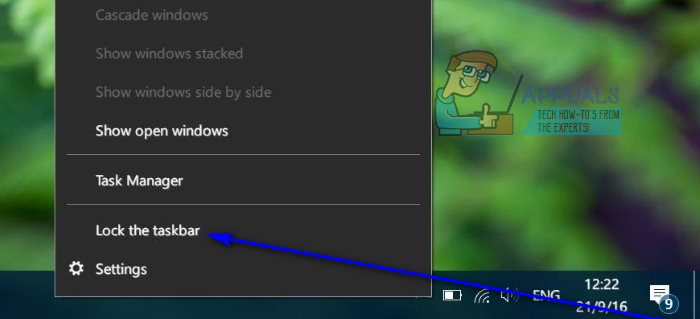

Cybersäkerhetsföretaget har angett att WhatsApp- och Telegram-användare kan mildra risken med Media File Jacking genom att inaktivera funktionen som sparar mediefiler till extern lagring. Med andra ord får användarna inte ge behörighet till dessa appar att spara det nedladdade mediet på avtagbara micro SD-kort. Apparna bör begränsas till att spara data i internminnet på de enheter där dessa snabbmeddelandeappar är installerade. Symantecs forskare Yair Amit och Alon Gat, som ingår i Symantecs Modern OS Security-team, har skrivit en uppsats om samma, och de nämner några andra tekniker som hackare använder. De har också nämnt några ytterligare tekniker för dataskydd för WhatsApp- och Telegram-användare.

Symantec Mobile Threat: Attackers Can Manipulate Your WhatsApp and Telegram Media Files https://t.co/tgESrb20nG pic.twitter.com/f2JvvCfvXt

- Joerg (@joerg_jhs) 15 juli 2019

Symantec meddelar WhatsApp och Telegram Team om den nya säkerhetsutnyttjandet som exponerar användarnas media för hackare:

Symantec ackrediterade sina motorer för att upptäcka skadlig programvara för att upptäcka appar som utnyttjar den beskrivna sårbarheten. Det indikerade att det var den här plattformen som först upptäckte misstänkt aktivitet angående mediehantering på WhatsApp och Telegram. För övrigt driver Symantecs motorer för detektering av skadlig programvara Symantec Endpoint Protection Mobile (SEP Mobile) och Norton Mobile Security.

Cybersäkerhetsföretaget bekräftade att det redan har varnat Telegram och Facebook / WhatsApp om sårbarheten för Media File Jacking. Därför är det ganska troligt att respektive företag snabbt kan distribuera korrigeringar eller uppdateringar för att skydda sina användare från den här nya exploateringen. För närvarande rekommenderas dock användare att begränsa apparna från att lagra mottagna media på deras interna lagring.

Facebook-ägda WhatsApp och Telegram är i särklass två av de mest populära snabbmeddelandeplattformarna idag. Sammantaget har de två plattformarna en mycket imponerande och svindlande användarbas på 1,5 miljarder användare. Majoriteten av WhatsApp och Telegram litar på sina appar för att skydda integriteten hos avsändarens identitet och själva meddelandets innehåll. Dessa plattformar har sedan länge bytt till end-to-end-kryptering vilket lovar att ingen mellanhand kan räkna ut den information som utbyts.

Taggar Facebook telegram WhatsApp