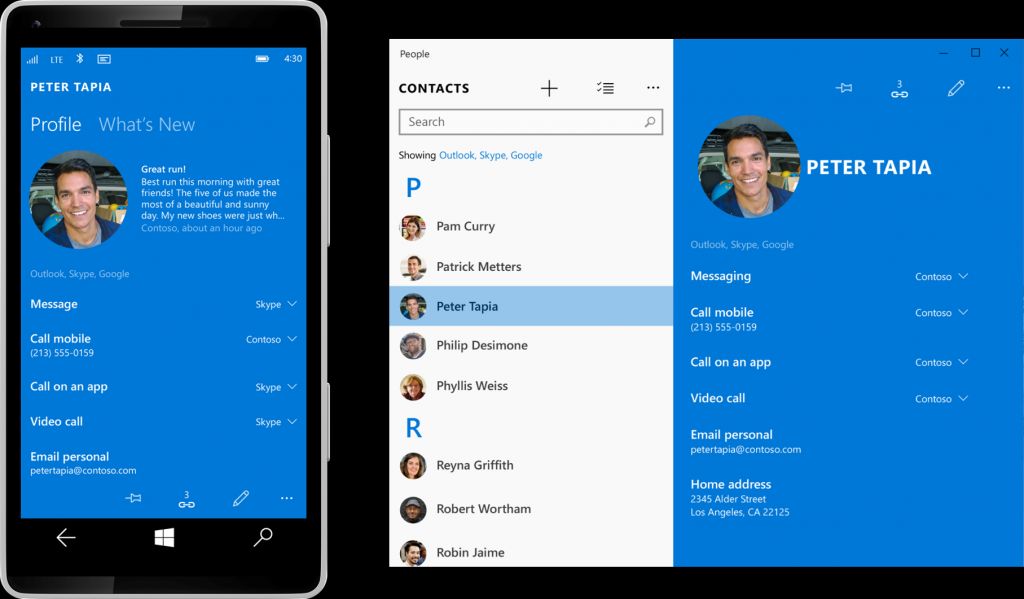

Microsofts interna People + Address Book-applikation

Microsoft har sin egen centraliserade adressbok som kombinerar alla dina sociala samtal, kommunikationer och anslutningar till ett ställe under paraplyet för sin People-app. Ett förnekande av tjänstesårbarhet har hittats i Microsoft People version 10.1807.2131.0 av LORD på 4thseptember 2018. Denna sårbarhet upptäcktes och testades på Microsofts Windows 10-operativsystem.

Microsoft People-applikationen på Windows 8 och 10 stationära operativsystem är i huvudsak en kontakthanteringsdatabasplattform som kallas adressbok. Det förenar flera e-postkonton och andra plattformars kontakter på ett ställe för enkel åtkomst. Den innehåller dina Apple-konton, Microsoft-konton, Xbox-konton, Google-konton, Skype och mycket mer allt på ett ställe så att du kan ansluta till de människor du vill direkt.

Den smarta applikationen slår också samman kontakter från olika plattformar för hälsosamma kontaktkort som innehåller all information du har om en viss person. Applikationen låter dig spåra dina e-postmeddelanden och kalendrar och ansluta den till dina intresserade personer.

Denial of service crash inträffar i den här applikationen när python-exploateringskoden körs och en kraschinducerande kod klistras in i applikationen. För att göra detta måste du kopiera innehållet i textfilen 'poc.txt' som innehåller den här koden och starta personapplikationen. Inne i applikationen klickar du på “ny kontakt (+)” och klistrar in den kopierade koden på ditt urklipp i namnfältet. När du har sparat den här kontakten kraschar applikationen med denial of service.

En CVE-identifieringsetikett har inte tilldelats denna sårbarhet än. Det finns ingen information om huruvida säljaren har erkänt denna sårbarhet ännu, eller om Microsoft till och med planerar att släppa en uppdatering för att mildra denna sårbarhet. Med tanke på detaljerna om sårbarheten tror jag dock att exploateringen sannolikt sjunker till cirka 4 på CVSS 3.0-skalan, vilket bara komprometterar tillgängligheten av programmet, vilket gör det till ett mindre bekymmer utan garanti för en hel uppdatering för att fixa detta på sin egen.

Taggar Microsoft