konstnär

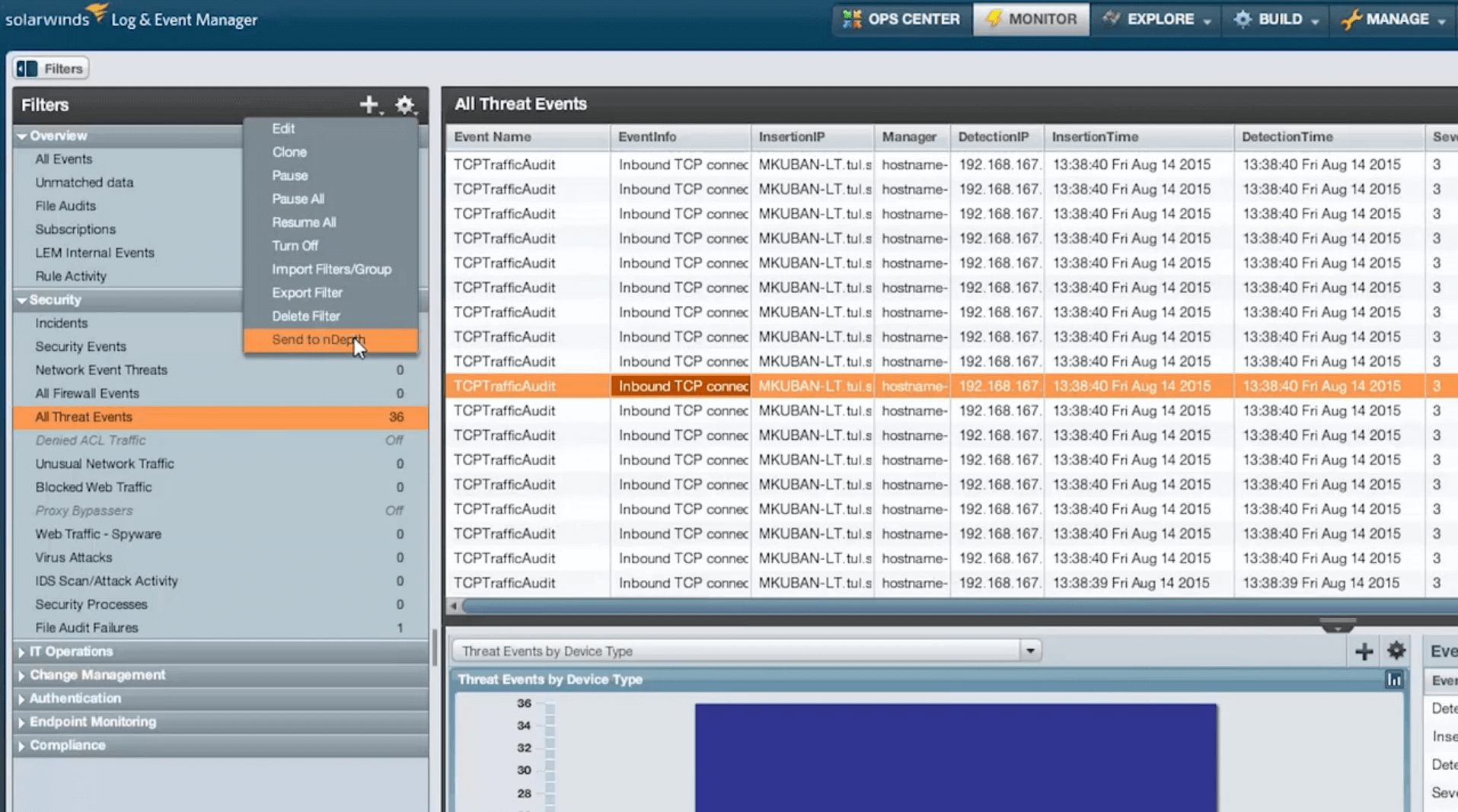

En sårbarhet i Ghostscript-tolk som används för att dechiffrera Adobe Postscript och PDF-dokument online har kommit fram efter en rapport från Googles säkerhetsforskare, Tavis Ormandy, och ett besvärligt uttalande av Steve Giguere, en EMEA-ingenjör för Synopsis. Eftersom Ghostcript-sidans beskrivande språktolk är det vanligaste systemet i många program och databaser, har denna sårbarhet ett stort antal utnyttjande och påverkan om den manipuleras.

Enligt uttalandet från Giguere är Ghostscript ett imponerande tolkningssystem som används i lokala applikationer såväl som onlineservrar och datahanteringsklienter för att dechiffrera Adobe PostScript- och PDF-format. Paketen GIMP och ImageMagick till exempel noterar han är en integrerad del av webbutveckling, särskilt i PDF-sammanhang.

Om den associerade sårbarheten upptäcks med Ghostscript utnyttjas kan den kränka integriteten och allvarligt dataintrång genom vilket skadliga angripare kan få tillgång till privata filer. Giguere säger det ”Denna Ghostscript-exploatering är ett förstklassigt exempel på kaskadberoende på programvarupaket med öppen källkod, där beroendet hos en kärnkomponent kanske inte enkelt kan uppgraderas. Även när en CVE är associerad med något liknande och en fix tillgänglig, kommer det att finnas en sekundär fördröjning medan paket som innehåller detta i sin egen programvara som ImageMagick släpper en version med en fix. ”

Enligt Giguere orsakar detta fördröjning av andra nivån, eftersom mildring av detta beror direkt på författare som löser problemet i sin kärna så snart det uppstår, för det första, men det är inte till nytta om dessa lösta komponenter inte laddas upp till webbservrarna och applikationer som använder dem. Frågorna måste lösas i grunden och sedan uppdateras där de används direkt för effektiv mildring. Eftersom detta är en tvåstegsprocess kan det ge skadliga angripare hela tiden de behöver för att utnyttja denna typ av sårbarhet.

Lättgörande tips från Giguere att vara: ”På kort sikt är rådet att inaktivera PS-, EPS-, PDF- och XPS-kodare som standard det enda försvaret - tills en fix finns tillgänglig. Fram till dess, lås dörrarna och läs kanske papperskopior! ”