Tekniken utvecklas kontinuerligt för att skydda konsumentdata. En hörnstensförbättring var implementeringen av 2FA (tvåfaktorsautentisering). Användningen av 2FA är att blockera obehörig åtkomst till onlinekonton/tjänster (inklusive finansiella tjänster som banker).

Denna 2FA-teknik är baserad på en konsuments telefonnummer, och konsumenten måste ange koden eller OTP som skickas till hans telefonnummer för att logga in på det konto/tjänst som krävs. I takt med att tekniken utvecklas gör bedragarna det också.

SIM-bytesattack

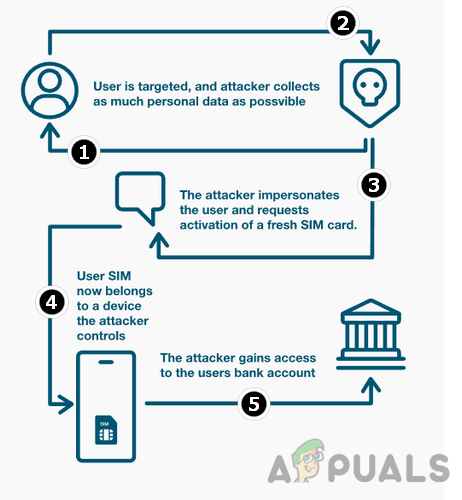

En av teknikerna de utvecklade är en SIM-bytesattack som kallas SIM-bytesbedrägeri, port-out-bedrägeri, SIM-jacking, SIM-kapning, SIM Intercept-attack, etc.

Introduktion av bedrägerier/attack för SIM-byte

Telekom- och I.T-branschen använder din Sim till autentisera olika åtgärder som lösenordsåterställning på en webbplats (även om mobilnummer inte var avsedda för denna användning). På grund av denna faktor, din Sim är magisk nyckel till många (om inte alla) viktiga tjänster. Dina bankkonton, e-postkonton, sociala medier och till och med onlineplånböcker (inklusive kryptoplånböcker) är knutna till ditt telefonnummer.

Även 2FA teknik har utvecklats för att använda ditt SIM-kort för att auktorisera en inloggning till ett konto eller tjänst genom att ange en kod som skickas till dig antingen via samtal eller SMS för att skydda dig även om dina referenser skulle bli stulna.

Men styrkan i denna teknik är också en del av dess svaghet, eftersom den som har telefonen eller telefonnumret kommer att få koden. Därför utvecklade bedragare SIM-bytesattacken. En bedragare kanske inte är en hackare eller teknikkunnig med utrustning för miljoner dollar, han behöver bara en telefon och ett SIM-kort för att utföra sin dåliga handling.

I denna attack, bedragare få en konsuments telefonnummer på sitt SIM-kort (fysiskt eller E-SIM) genom att övertyga konsumentens operatör att de är den faktiska konsumenten och därmed kringgå 2FA, vilket öppnar helvetes möjligheter för dem. Detta kan vara de värsta mardrömmar en individ kan möta eftersom hans SIM-kort praktiskt taget är stulet men fysiskt närvarande hos konsumenten. Med andra ord inträffar en SIM-bytesattack när en bedragare tar kontroll över offrets telefonnummer.

Populariteten för kryptovalutor ökade också frekvensen av SIM-bytesattacker eftersom de pengar som överförts från offrets kryptoplånbok är svåra att spåra. Det finns också rapporter om dataintrång på kryptovalutabörser, vilket släpper ut data (särskilt telefonnummer till kryptoägare) till försäljning på den svarta marknaden. 2020 arresterade Interpol 10 bedragare som kunde stjäla mer än 100 miljoner USD i kryptovalutor genom att använda SIM-bytesattacker.

SIM swap attack är del social ingenjörskonst eftersom bedragarna måste känna till offrets personuppgifter och del telekommunikationsbedrägeri eftersom bedragarna måste övertyga (eller muta) telekomrepresentanten att utfärda det nya SIM-kortet med offrets telefonnummer. Det mest grundläggande syftet med en SIM-bytesattack är att kringgå kontons säkerhetsfunktioner baserat på meddelanden eller samtal.

SIM-bytesattacker skapade nyhetsrubriker 2017, även om de ägde rum redan innan dess. Endast i Storbritannien har det rapporterats en ökning av antalet SIM-bytesattacker med 400 % från 2015 till 2020. SIM-byte är en legitim process om den görs av den ursprungliga personen men kommer att vara olaglig om den görs av en bedragare.

SIM-byte används också för att aktivera inbyggt SIM-kort (E-SIM) på telefonen. Denna attack är (nästan) mer dödlig för en person eftersom telefonen, annars kommer SIM-kortet inte att lämna hans händer eller lokaler.

Detaljer som krävs av bedragare för att göra en SIM-bytesattack

Detaljer som krävs vid återutgivning av ett SIM-kort bero på din Land och den operatör, men vanligtvis riktar de sig mot följande information:

- Födelsedatum

- Social Security Number (SSN)

- Konton för sociala medier

- Mammas flicknamn

- Ibland, kopior av regerings-ID (för att skapa ett falskt)

De mer information en angripare kan ha, desto större chanser kan han lyckas med sitt dåliga uppsåt. Med den nämnda informationen i bedragarnas händer kan attacken bli så förödande (kontoövertagande, identitetsstöld, kreditkortsbedrägeri, etc.) att ett offer kan misslyckas med att återställa sin onlineidentitet helt.

Metoder som används av bedragare för att välja offer

En angripare kan välja offer genom att använda följande metod:

- Använder Brute Force : Många bedragare kan helt enkelt använda slumpmässiga telefonnummer eller telefonnummer i en serie för att välja sitt offer. Telefonnummer som avslöjats i ett dataintrång kan också vara inriktade.

- Inriktning på en särskild individ : Detta är det primära läget där en angripare väljer ett sårbart offer och har offrets telefonnummer och annan värdefull information/data som hanterar sociala medier. Det rapporteras att stulna Instagram- eller spelkonton (med stora anhängare) kan säljas för cirka 40 000 USD.

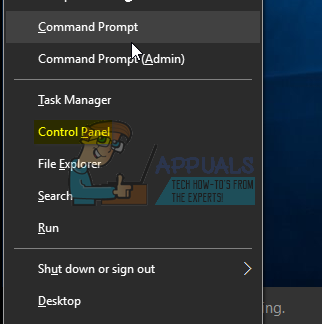

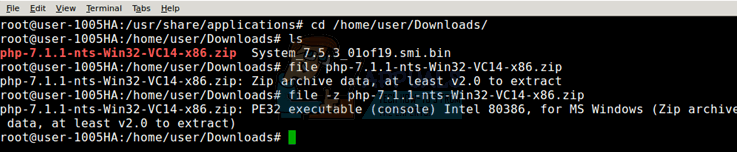

Steg för att utföra SIM-bytesattacken

De allmänna stegen i en SIM-bytesattack kan listas som:

Steg involverade i en SIM-bytesattack

- En gång angripare lås a telefonnummer för att utföra sin SIM-bytesattack kommer han att göra det Sök de information om det troliga offret , krävs för att utge sig för att vara ett offer för en telekomrepresentant. Han kan få dessa uppgifter genom att använda social ingenjörsteknik, nätfiske-e-post/meddelanden, spionera på dig när du använde din telefon eller köpa detaljerna från en organiserad kriminell racket (om din data var en del av ett dataintrång). Efter att ha fått information om offret kan vissa bedragare börja ständiga samtal och meddelanden till ett troligt offer irritera honom till en nivå där målet tvingas till stänga av sin telefon så att operatören inte kan kontakta honom vid återutgivning eller portering av SIM-kortet.

- Då gör han det Kontakt de telekomoperatör och imitera offret.

- Nu ska han lura och övertyga telekom rep till överföra de offrets telefonnummer till a nytt SIM-kort eftersom det gamla SIM-kortet går förlorat eller blir stulet och kan göra att rep utfärda ett nytt SIM-kort till angripare eller utfärda offrets telefonnummer på ett SIM-kort som är i besittning av angriparen, som utger sig för att vara offret.

I vissa länder måste angriparen övertyga offret att göra en viss åtgärd för att godkänna SIM-bytet, t.ex. i Nigeria och Indien, en angripare måste övertyga de offer till tryck 1 på sitt personnummer till auktorisera SIM-bytet . Vissa bedragare kan använda en insider på teleoperatörssidan för att slutföra sin uppgift (mindre vanliga men rapporterade incidenter där en anställd fick 100 USD för varje olagligt SIM-byte).

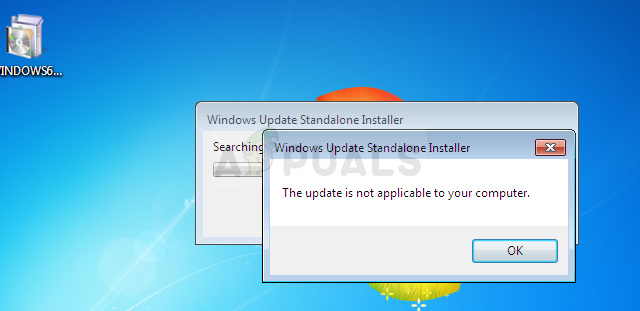

En bedragare som utger sig för att vara ett offer för en operatör

- När angriparen har kontroll över offrets SIM-kort (offrets telefon kommer att förlora anslutningen och han kommer inte att kunna ringa samtal, använda mobildata eller skicka meddelanden), kan angriparen starta nästa faser av attacken genom att använda OTP/2FA-meddelanden för att logga in på offrets konton, stjäla hans information och personliga data.

Användning av SIM Swap Attack av bedragare

SIM-bytesattacken är det grundläggande steget för bedrägeri. När en bedragare väl har kontroll över ett offers telefonnummer kan han använda det för följande (men inte begränsat till):

- Övertagande av konton : Detta är den vanligaste formen av SIM-bytesattack och är den grundläggande anledningen till att en bedragare kan rikta in sig på ett offer. Eftersom bedragaren kontrollerar telefonnumret kan han ta emot 2FA- eller OTP-meddelanden och logga in på ett offers konton/tjänster. Dessa inkluderar sociala medier, spel, mobilbanker, kryptoplånbok online eller onlinebutikskonton. Han kan till och med ändra kontouppgifterna (gör det nästan omöjligt att återställa) eller ta bort ett konto och dess data.

- Identitetsbedrägeri : När en bedragare väl kontrollerar ett offers telefonnummer kan han posera som offer på SMS och appar för sociala medier som kan användas för personliga vinningar som att be offrets vänner/familjer om ett brådskande lån. Dessutom, om du har dina dokument (som myndighetsutfärdade ID) på en molntjänst och bedragare kan logga in på det kontot, kan de använda dina dokument för att utföra olika bedrägerier med dina ID:n.

- Nätfiske : När ditt telefonnummer har äventyrats kan bedragare utvidga sitt nätverk av SIM-bytesattacker genom att skicka skadlig programvara till dina vänner/familjer, och de kan bli nästa offer för SIM-bytesattacken när de öppnar dessa länkar/meddelanden från bedragaren och tänker att du har skickat dem något.

- Transaktionsbedrägeri : Angriparen kan använda den e-plånboken för att utföra olika typer av köp som presentkort, presenter, etc. Om ditt kreditkortsnummer är kopplat till något av dessa intrångade konton kan det vara en jackpott för angriparen, som kan använda det att utföra olika åtgärder som att handla. Om din bank eller finansinstitut skickar ett verifieringsmeddelande eller efterlyser verifiering, utger sig angriparen för att du kommer att verifiera transaktionen och du kommer att lida en ekonomisk förlust.

- VD-bedrägeri : Bedragare älskar att utge sig för chefer eller chefer för välrenommerade företag för att locka personalen på lägre nivå till bedrägeri, och om de kan få tag på telefonnumret till en sådan individ kan de använda det numret för att utge sig för att vara ett företags vd enkelt och kan gör ett bedrägeri med de andra anställda i det företaget.

- Utpressning : Ingen individ i den här världen är perfekt och kan ha vissa saker/händelser som en individ kanske vill hålla dolda för familj/vänner. För att hålla ett offers information/data privat kan en bedragare utpressa ett offer. Vissa bedragare kan också kontakta dig för att ge tillbaka dina uppgifter i utbyte mot några ekonomiska eller andra förmåner.

Attackens svårighetsgrad

För att veta hur allvarlig attacken är, låt oss citera en erfarenhet som delas av ett offer :

'hela min digitalt liv var förstörd i en timme efter SIM-bytesattacken. För det första tog bedragaren över min Google-konto och sedan raderade det. Sedan loggade de in på min Twitter-konto och började sända rasistiskt/homofobiskt innehåll.

Det värsta var att de bröt sig in i min Apple ID-konto, och bedragarna fjärrraderade data från min MacBook , iPhone , och iPad . Jag har ingen säkerhetskopia av data, så jag har tappat bort foton/videor av min dotters hela livstid, och viktiga dokument/e-postmeddelanden har också gått förlorade.”

Varningstecken på att du befinner dig under en SIM-bytesattack

Eftersom du kanske har förstått idén om hur dödlig en SIM-bytesattack kan vara, här är nu några varningstecken som du kan märka när du blir attackerad:

- Ingen nätverkstjänst på offrets telefon : Om din telefon slutar ta emot signaler från mobiloperatören kan det vara det första tecknet på ett SIM-bytesattack, med tanke på att det inte finns något nätverksavbrott för andra i närheten.

- Okända sociala mediekonton aktivitet : Om du upptäcker ovanlig aktivitet på dina sociala mediekonton (som att logga ut från appar för sociala medier på din smartphone) som inte har initierats av dig, kan det vara ytterligare ett tecken på att du kan vara ett offer för en SIM-bytesattack.

- Ingen tillgång till finansiella tjänster eller banktjänster : Ett annat tecken på SIM-bytesbedrägeri är att du kanske misslyckas med att få tillgång till dina finansiella (som ett kreditkort) eller banktjänster om ditt SIM-kort kopplat till dessa tjänster har bytts ut av en bedragare.

- Aviseringar : Du kan börja se aviseringar på olika appar som inte initierats av dig, som ett meddelande om en transaktion i Cash-appen, som inte har godkänts av dig.

- Bär intimation : Om du har en operatörsapp installerad på någon av dina smartphones och den appen informerar dig (eller ett e-postmeddelande från operatören berättar) att ett nytt SIM-kort har utfärdats för ditt telefonnummer (inte initierat av dig), så är det en tydlig signal att du är utsatt för ett SIM-bytesattack.

Steg om du blir attackerad

Om du är en av de olyckliga som lider av SIM-bytesattacken, måste du vidta åtgärderna nedan eftersom tiden är nyckeln här:

- För det första, kontakta din operatör och skaffa ett nytt SIM-kort för ditt telefonnummer eller aktivera ditt telefonnummer på ditt nuvarande SIM-kort så att ditt telefonnummer avaktiveras på SIM-kortet som hackaren besitter.

- Kontakta finansinstitut (banker, kreditkortsutgivare, etc.) och blockera eller återföra alla transaktioner. Många finansinstitut lägger till en tidsfördröjning för en ovanlig eller misstänkt transaktion, och om du kontaktar institutionen i tid kan du kanske få transaktionerna återställda av bedragarna. Om det finns transaktioner som inte har initierats av dig, informera ditt finansinstitut om dessa. Tänk på att chanserna att återvinna ekonomiska förluster är minimala eftersom bedragare överför pengar till konton i ett annat land.

- Återställ lösenord/PIN för alla onlinekonton och tjänster. Byt om möjligt det föredragna telefonnumret för kontot eller tjänsterna till ett annat telefonnummer. Byt också om möjligt den primära e-postadressen för dina sociala mediekonton till en annan e-postadress.

- Om din SSN (eller något annat statligt utfärdat ID) är också stulen och används av bedragare, omedelbart Kontakt de Socialförsäkringsförvaltningen (eller de myndigheter som utfärdade ID-erna).

- Vissa hackare kan försöka kontakta dig, och den kontakten kommer att vara ganska frestande då de har din känsliga information men inte faller för det eftersom du antingen kommer att bli utpressad eller omedvetet bli en del av en större hackingaktivitet. Engagera dig inte med hackarna men informera de brottsbekämpande myndigheterna om det.

- Rapportera SIM-bytesattacken och förluster som drabbats av ditt lands brottsbekämpande organ.

Steg för att förhindra SIM-bytesattackerna

Det finns ett talesätt som säger att förebyggande är bättre än att bota, och det finns några steg du kan vidta för att minimera risken för SIM-bytesattacker. Men förebyggandet är inte en enda enhets ansvar, dvs. regeringar , telekomoperatörer , finansiella institut , och mobiltelefonabonnenter .

Alla måste agera inom sina respektive domäner för att stävja denna bluffteknik, eftersom okunnighet om någon av dessa kan leda till en framgångsrik SIM-bytesattack. En poäng att komma ihåg är att om en person attackeras en gång, så finns det chanser till fler efterföljande (förmodligen automatiserade) attacker om han inte vidtar åtgärder för att förhindra attacker.

Länder måste binda telekomoperatörer till återutfärda ett SIM-kort med korrekta verifikationer, och om det finns en SIM-bytesattack, landets polis måste agera maximalt för att fånga brottslingarna inblandade. Annars, a lyckad SIM-bytesattack kommer att vara en moralisk booster för andra brottslingar .

Många länder stiftar lagar och agerar för att motverka denna bluffteknik (FCC stiftar redan regler i detta avseende). Telekomoperatörer måste göra rutiner för att skydda sina kunder från SIM-svep-attacker. Operatörer måste se till att deras anställda faller inte för mutor som erbjuds av bedragare.

I detta avseende har T-Mobile redan gjort några protokoll som ska följas av sina anställda innan ett SIM-kort kan ändras, som godkännande från två T-Mobile-anställda, som tidigare var knuten till en chefs godkännande; även om det inte är idiotsäkert är det ett steg i rätt riktning.

Banker kan använda en API av landets tillsynsmyndighet till kolla upp om det är en senaste SIM-byte, och i så fall borde det begränsa kundens online åtkomst under en viss period eller så godkänner klienten fysiskt bytet. Använder också maskinvaruautentisering av en bank bör vara ett måste för att undvika hackning av ett kundkonto.

Som en kund , du får använda följande tekniker för att skydda dig från ett SIM-bytesattack eller upprepade attacker (om du redan är ett offer). Det grundläggande syftet med dessa tekniker är att bryta den onda cirkel som ett offer kan möta om han blir attackerad genom att använda SIM-bytemetoden.

Kontrollera ditt lands bestämmelser

Det första steget för att motverka SIM-bytesattacker bör vara att kontrollera ditt lands bestämmelser och se hur din teleoperatör följer landets bestämmelser.

Kontrollera din operatörs rutiner för att utfärda ett SIM-kort

Försök att förstå din mobiloperatörs procedurer för att utfärda ett SIM-kort, och om den erbjuder någon typ av kontohanteringsportal för att hantera ditt SIM-kort eller låsa ditt telefonnummer till ett visst SIM-kort, i så fall kan du använda det för att skydda dig själv.

Om din operatör är lite usel i sina rutiner kan du få ditt nummer porterat till en säkrare operatör (om möjligt). Även vissa operatörer tillhandahåller en speciell kod som du kan ringa från din telefon för att rapportera eventuella SIM-bytesincidenter.

Vissa operatörer kan underlätta med en återuppringningsfunktion. Med återuppringningsfunktionen, närhelst mobilnätoperatören kontaktas för återutgivning av SIM-kortet för ett troligt offer, kan operatören kontakta det troliga offret på telefonnumret som tillhandahålls av individen när han ställer in en återuppringningsfunktion och se till att om han legitimt begär ett nytt utfärdande av SIM-kortet.

Om inte kommer operatören inte att utfärda ett nytt SIM-kort och attacken kommer att misslyckas. Så om din mobiloperatör har en återuppringningsfunktion, använd den för att skydda dig från SIM-bytesattacken.

Vissa operatörer har en tidsfördröjning (cirka 72 timmar) innan en klients SIM-kort byts. Kontrollera om din operatör har någon sådan möjlighet. Om så är fallet, aktivera det på ditt telefonnummer så att du kan ha ett tidsfönster innan en bedragare lyckas med sina dåliga avsikter.

Kontrollera dina finansiella eller bankrutiner

Vissa banker (eller finansiella institut) använder tekniker för att skydda sina kunder mot finansiella bedrägerier genom att använda SIM-bytesattacker. En sådan teknik är att använda landets regulator-API:er för att kontrollera om en klient nyligen har bytt sitt SIM-kort innan han utför transaktioner.

Om så är fallet kommer banken att begränsa kundens transaktioner för en viss tid eller om kunden fysiskt verifierar SIM-bytet på en banks filial. Storbritannien, Australien och många afrikanska länder (som Sydafrika, Kenya, Moçambique och Nigeria) har implementerat den nämnda tekniken. Så kontrollera vad som är skyddet av din bank mot en SIM-bytesattack och följ alla riktlinjer från banken för att undvika SIM-bytesattacker.

Ställ in en PIN-kod eller ett lösenord på ditt SIM-kort eller operatörens kontohanteringsportal

Enligt FTC-rekommendationerna är det bättre för en mobilnätsabonnent att ställa in en PIN-kod eller lösenord på sitt SIM-kort. För att förhindra ändringar av abonnentens telefonnummer utan abonnentens samtycke måste en abonnent låsa sitt telefonnummer i operatörens hanteringsportal (om tillgängligt). Om din operatör stöder något av dessa, se till att använda funktionen för att undvika eventuella missöden i framtiden.

Undvik att dela personlig information

Hörnstenen i en SIM-svep-attack är offrets personliga information som krävs av mobiloperatörer för återutgivning eller portering av ett telefonnummer till ett nytt SIM-kort. Om ett offers personliga information inte är tillgänglig för en angripare, så minimeras risken för attack genom att använda SIM-bytemetoden, men angriparen kan fortfarande köpa offrets uppgifter från den svarta onlinemarknaden, givet att offrets data var en del av en data brott.

Så för att dra fördel, se till att aldrig dela din personliga information med personer på telefon eller online (även om någon hävdar att det är viktigt). En annan teknik som används av bedragare är att ringa ett offer från ett nummer som ser ut som mobiloperatörens hjälplinjenummer (eller något statligt departement som hälsodepartementet) och försöka samla in offrets personliga information.

Så dela inte din personliga information via telefon, inte ens med personer som påstår sig vara från operatörens hjälplinje eller statliga myndigheter.

Undvik att använda samma telefonnummer för känsliga konton

En bästa praxis som kan användas är att använda olika telefonnummer för olika tjänster (det kommer att vara en börda för vissa människor) eller ett annat tillvägagångssätt du kan använda är att använda ett enda nummer för konton i sociala medier och sedan ett annat telefonnummer för andra tjänster (som e-post, banker, etc.).

Håll dig borta från mentaliteten att 'jag är säker'

När bedragarna attackerar ett nummer genom att använda brute force-metoden, skjuter de i naturen utan att veta vem målet är, och att tro att jag är säker eftersom jag inte är en högprofilerad individ kan kosta dig hela ditt digitala liv (du kanske läs igen avsnittet om attackens svårighetsgrad) och kan också orsaka andra problem.

Det kan finnas vissa människor som kanske tror att vi inte har något att dölja, men det är bara en lam ursäkt eftersom sådana människor inte glömmer att stänga sina husdörrar när de lämnar huset.

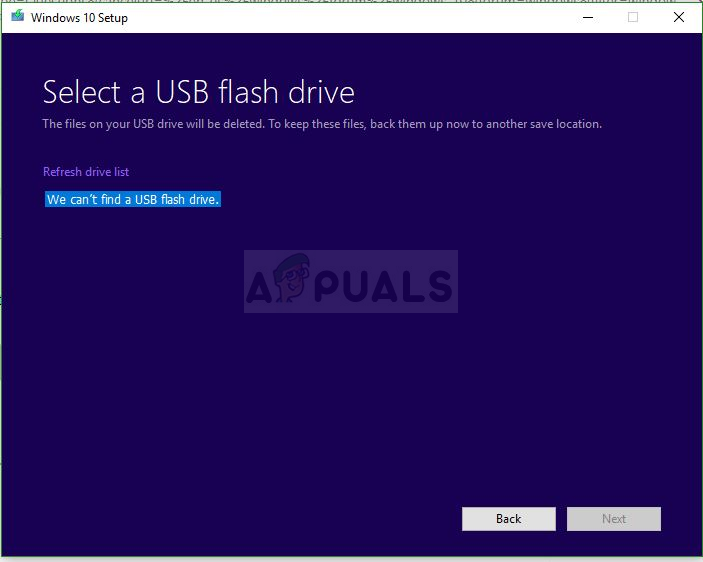

Använd fasta telefonnummer, eSIM eller virtuella telefonnummer

Närhelst du måste använda ett telefonnummer är det alltid bättre att använda ett fast telefonnummer eftersom det skyddar dig från ett SIM-bytesattack. Om du måste dela ditt telefonnummer online, välj ett fast telefonnummer.

I vissa länder kan eSIM-kort dessutom skydda dig mot ett SIM-bytesattack om eSIM-kortet endast utfärdas efter den fysiska verifieringen av kunden på ett företags franchise. Om du måste använda ett mobiltelefonnummer och dela det online, välj ett virtuellt nummer som ett Google Voice- eller Google Fi-nummer.

Använd en annan typ av verifieringsmetod

Många tjänster erbjuder verifieringsmetoder förutom SMS som Google erbjuder Google Authenticator för att få koder när du loggar in på Google eller en hårdvarunyckel som erbjuds av YubiKey. Det är bättre att använda dessa alternativ för att generera en inloggningskod (i stället för SMS eller samtalsbaserad auktorisering), så att om du förlorar åtkomsten till ditt konto, kanske du fortfarande kan logga in med autentiseringsappen.

Använd en lösenordshanterare

Att använda vanliga eller liknande lösenord på webbplatser är en stor säkerhetsrisk. Det blir bättre att använda ett starkt och unikt lösenord. Om du är van att använda vanliga eller liknande lösenord kan du byta till en lösenordshanterare för att undvika en katastrof.

Håll dig borta från misstänkta e-postmeddelanden eller meddelanden

Om du får e-postmeddelanden eller meddelanden (även från närstående) som ser misstänkta ut, får du inte öppna dessa e-postmeddelanden/meddelanden eller klicka på någon länk i några e-postmeddelanden/meddelanden förrän du är 100 % säker på att länken är säker eftersom bedragare använder misstänkt e-postmeddelanden eller meddelanden, eller länkar i dem för att samla in information om ett troligt offer och sedan fortsätta med SIM-bytesattacken.

Ladda heller aldrig ned en bilaga till ditt system/enhet förrän du är helt säker på att bilagan är legitim. Bedragare använder för det mesta dessa samtidigt som de behåller dina intressen (från ditt sociala mediekonto) i deras uppfattning, så fall inte för det.

Använd kredit-/betalkort för engångsbruk

Du kan använda onlinetjänster (t.ex. sekretess eller oskärpa) för att få engångskredit-/betalkort eller uppladdningsbara kredit-/betalkort för att undvika att använda dina ursprungliga enstaka kredit-/betalkort online för att undvika skador som kan uppstå om ditt ursprungliga kreditkort info stjäls av bedragare genom att använda SIM-bytesattacken.

Använd biometrisk eller maskinvarunyckelauktorisering

Fler och fler tjänster går över till biometrisk auktorisering. Om dina konton eller tjänster stöder biometrisk auktorisering är det bättre att byta till dessa tjänster för att undvika SIM-byten eller hackningsförsök. Om du inte är bekväm med att använda biometri, kan du använda maskinvarunyckelauktoriseringen (som YubiKey).

Använd biometrisk auktorisering

Använd uppdaterade säkerhetsverktyg på dina enheter

Webben är inte säker, och en person måste använda säkerhetsverktyg (som antivirus, brandvägg, annons- eller popup-blockerare, etc.) för att hålla sin data och information säker, särskilt från en nätfiskeattack för att samla in den information som krävs för att fortsätta. en SIM-bytesattack. Akta dig för dessa webbläsares popup-fönster eller använd en annons/popup-blockerare.

Dela aldrig OTP:er, 2FA-koder eller vidta en åtgärd som du inte förstår.

Bedragare kommer att försöka använda olika tekniker för att locka de troliga offren. De försöker få OTP- och 2FA-koder från dig för att få din personliga information. Dessutom, om en person ber dig att trycka på en specifik sifferknapp eller utföra en åtgärd på din telefon, gör inte det eftersom du kan godkänna en begäran om SIM-byte eftersom många operatörer kräver att du trycker på en specifik knapp (som 1 i Indien) för att godkänna ett SIM-byte.

Så det är det, kära läsare; vi har gjort vårt bästa för att gå igenom ämnet och hoppas att ni alla kommer att vara säkra från en SIM-bytesattack.