Oracle MySQL

Femton sårbarheter med medelhög prioritet har hittats i server- och klientkomponenterna på Oracle MySQL-plattformen. Sårbarheterna har tilldelats CVE-etiketterna CVE-2018-2767 , CVE-2018-3054 , CVE-2018-3056 , CVE-2018-3058 , CVE-2018-3060 , CVE-2018-3061 , CVE-2018-3062 , CVE-2018-3063 , CVE-2018-3064 , CVE-2018-3065 , CVE-2018-3066 , CVE-2018-3070 , CVE-2018-3071 , CVE-2018-3077 , CVE-2018-3081 . Utnyttjande av dessa sårbarheter kräver att angriparen får nätverksåtkomst via flera protokoll för att kompromissa med MySQL-servern.

CVE-2018-2767 (CVSS 3.0 Base Score 3.1) påverkar servern: Säkerhet: Krypteringsunderkomponent som påverkar versioner upp till 5.5.60, 5.6.40 och 5.7.22. Om sårbarheten utnyttjas kan den tillåta obehörig läsåtkomst till angriparen.

CVE-2018-3054 (CVSS 3.0 baspoäng 4.9) påverkar servern: DDL-underkomponent. Det påverkar alla versioner upp till 5.7.22 och 8.0.11. Denna sårbarhet är lätt att utnyttja och gör det möjligt för en angripare att kunna krascha systemet upprepade gånger med en DoS.

CVE-2018-3056 (CVSS 3.0-baspoäng 4.3) påverkar servern: säkerhet: underkomponent privilegier. Det påverkar alla versioner upp till 5.7.22 och 8.0.11. Sårbarheten har bedömts vara lätt att utnyttja, vilket ger angriparen obehörig läsåtkomst till en delmängd av MySQL Server-läsbar data.

CVE-2018-2058 (CVSS 3.0 Base Score 4.3) påverkar MyISAM-underkomponenten. Det påverkar versioner upp till 5.5.60, 5.6.40 och 5.7.22. Sårbarheten bedöms vara lätt att utnyttja, vilket ger en angripare obehörig uppdatering, infoga eller ta bort åtkomst till MySQL-serverdata.

CVE-2018-3060 (CVSS 3.0 Base Score 6.5) påverkar ImoDB-underkomponenten. Det påverkar versioner upp till 5.7.22 och 8.0.11. Det är lätt att utnyttja och en framgångsrik exploatering gör det möjligt för en angripare att skapa, radera eller modifiera kritisk serverdata samt att krascha systemet upprepade gånger med en fullständig DoS.

CVE-2018-3061 (CVSS 3.0 baspoäng 4.9) påverkar DML-underkomponenten. Det påverkar versioner upp till 5.7.22. Sårbarheten är lätt att utnyttja och möjliggör en upprepad DoS-krasch.

CVE-2018-3062 (CVSS 3.0 Base Score 5.3) påverkar Memcached-underkomponenten. Det påverkar versioner upp till 5.6.40, 5.7.22 och 8.0.11. Sårbarheten är svår att utnyttja men en lyckad attack kan tillåta en ofta repeterbar DoS-krasch av servern.

CVE-2018-3063 (CVSS 3.0 Baspoäng 4.9) påverkar servern: Säkerhet: Underkomponenten Priveleges. Det påverkar versioner upp till 5.5.60. Det är lätt att utnyttja och möjliggör en komplett krasch av DoS som ofta kan repeteras.

CVE-2018-3064 (CVSS 3.0 Base Score 7.1) påverkar InnoDB-underkomponenten. Det påverkar versioner upp till 5.6.40, 5.7.22 och 8.0.11. Det är lätt att utnyttja och låter en lågprivilegerad angripare uppdatera, infoga eller ta bort serverdata och orsaka en DoS-krasch upprepade gånger.

CVE-2018-3065 (CVSS 3.0 Base Score 6.5) påverkar DML-underkomponenten. Det påverkar versioner upp till 5.7.22 och 8.0.11. Exploit tillåter upprepad DoS-krasch.

CVE-2018-3066 (CVSS 3.0 Base Score 3.3) påverkar servern: Underkomponent för alternativ. Det påverkar versioner upp till 5.5.60, 5.6.40m och 5.7.22. Det svåra att utnyttja sårbarheten gör det möjligt att läsa, uppdatera, infoga eller ta bort åtkomst till serverdata.

CVE-2018-3070 (CVSS 3.0 Base Score 6.5) påverkar klientens mysqldump-underkomponent. Det påverkar versioner upp till 5.5.60, 5.6.40 och 5.7.22. Exploit möjliggör repeterbar DoS-krasch.

CVE-2018-3071 (CVSS 3.0 baspoäng 4.9) påverkar underkomponenten Audit Log. Det påverkar versioner upp till 5.7.22. Genom att utnyttja denna sårbarhet kan en angripare orsaka repeterbar DoS-krasch.

CVE-2018-3077 (CVSS 3.0 baspoäng 4.9) påverkar servern: DDL-underkomponent. Det påverkar versioner upp till 5.7.22 och 8.0.11. Exploit tillåter repeterbar DoS-krasch.

CVE-2018-3081 (CVSS 3.0 Base Score 5.0) påverkar underkomponenten Client-program i MySQL Client-komponenten. Det påverkar versioner upp till 5.5.60, 5.6.40, 5.7.22 och 8.0.11. Sårbarheten är svår att utnyttja, men om den utnyttjas möjliggör uppdatering, infogning eller radering av åtkomst till MySQL Client tillgänglig data samt möjligheten att orsaka repeterbar DoS-krasch.

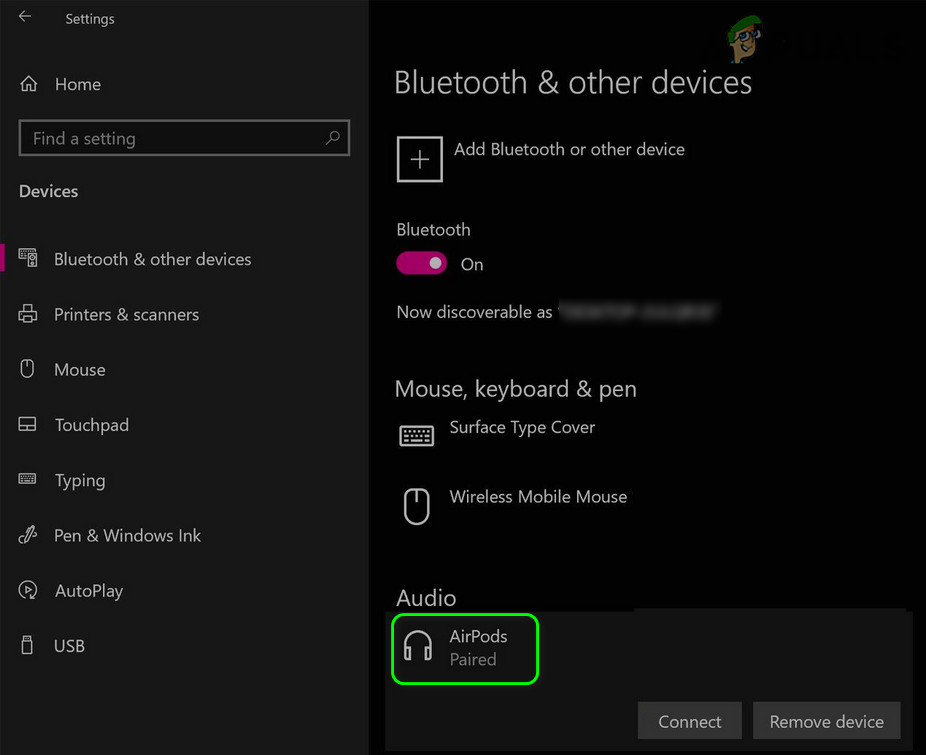

Enligt rådgivningarna ( 1 / 2 ) publicerad på Ubuntu-webbplatsen, för att lösa hoten med dessa sårbarheter har paketuppdateringar släppts för respektive Ubuntu-versioner. Uppdateringen mysql-server-5.7 - 5.7.2.3-0ubuntu0.18.04.1 är för Ubuntu 18.04 LTS och mysql-server-5.7 - 5.7.2.3-0ubuntu0.16.04.1 är för Ubuntu 16.04 LTS. Uppdateringen för Ubuntu 14.04 LTS och Ubuntu 12.04 ESM är mysql-server-5.5 - 5.5.61-0ubuntu0.14.04.1 och mysql-server-5.5 - 5.5.61-0ubuntu0.12.04.1 . Dessa uppdateringar finns tillgängliga på webbplatsen för nedladdning och installation direkt.

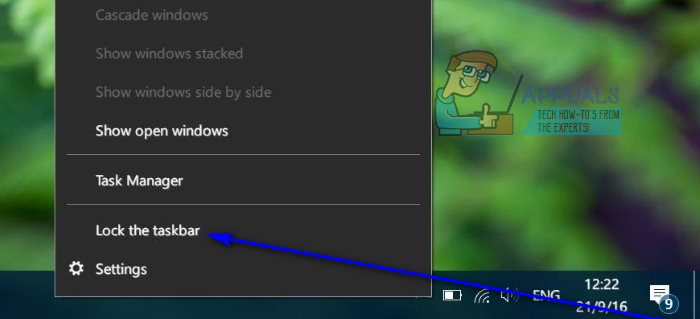

Du kan också öppna Update Manager för skrivbordet och kontrollera de väntande uppdateringarna under fliken Inställningar. Om du klickar på uppdateringarna och fortsätter att installera tillämpas korrigeringsfilerna. På ett uppdateringsmeddelande-gemensamt paket för en server kan du söka efter uppdateringar med följande: “sudo apt-get update” och “sudo apt-get dist-upgrade”. Om du tillåter behörigheter att fortsätta med uppdateringarna kan de installeras direkt.