Ransom Message skapat av Xbash i MySQL Database

En ny skadlig kod som kallas ” Xbash Har upptäckts av forskare från enhet 42 ett blogginlägg på Palo Alto Networks har rapporterat . Den här skadliga programvaran är unik i sin inriktning och påverkar Microsoft Windows- och Linux-servrar samtidigt. Forskare vid enhet 42 har bundit detta skadliga program till Iron Group, som är en hotaktörsgrupp som tidigare varit känd för ransomware-attacker.

Enligt blogginlägget har Xbash funktioner för myntminering, självförökning och ransonware. Det har också vissa funktioner som när de implementeras kan göra det möjligt för malware att spridas ganska snabbt inom en organisations nätverk, på liknande sätt som WannaCry eller Petya / NotPetya.

Xbash-egenskaper

En kommentar till egenskaperna hos denna nya skadliga programvara skrev forskare från Unit 42: ”Nyligen använde Unit 42 Palo Alto Networks WildFire för att identifiera en ny malware-familj inriktad på Linux-servrar. Efter ytterligare undersökning insåg vi att det är en kombination av botnet och ransomware som utvecklades av en aktiv cyberbrottsgrupp Iron (aka Rocke) i år. Vi har kallat den nya skadliga programvaran 'Xbash', baserat på namnet på den skadliga kodens ursprungliga huvudmodul. '

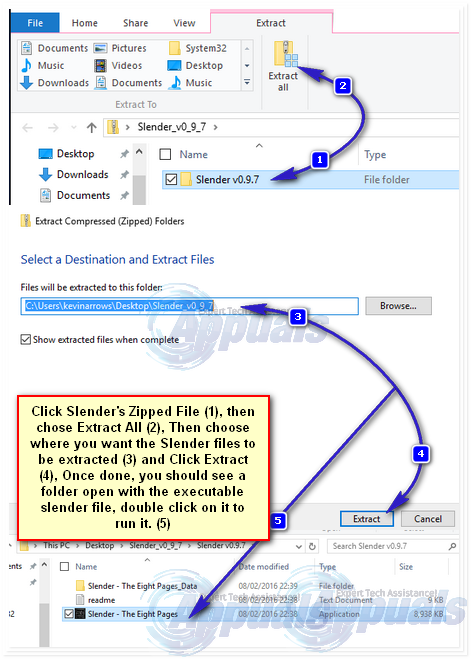

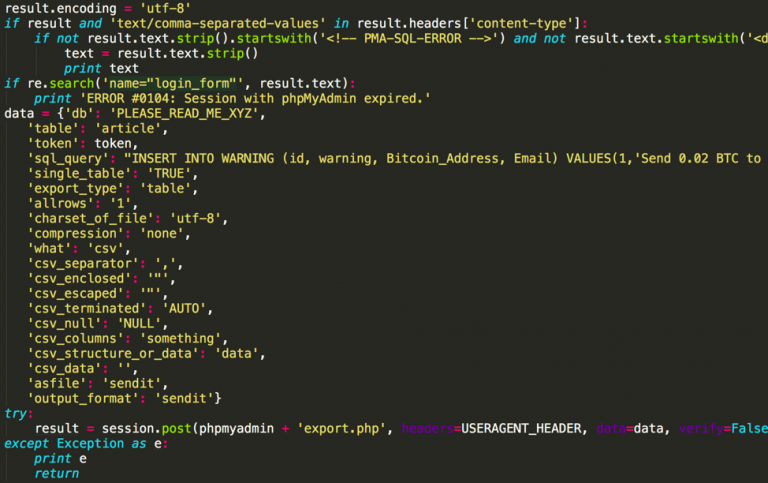

Iron Group syftade tidigare till att utveckla och sprida kryptokurveringskapning eller gruvarbetare trojaner som mest var avsedda för inriktning på Microsoft Windows. Xbash syftar dock till att upptäcka alla oskyddade tjänster, ta bort användarnas MySQL-, PostgreSQL- och MongoDB-databaser och lösen för Bitcoins. Tre kända sårbarheter som används av Xbash för att infektera Windows-system är Hadoop, Redis och ActiveMQ.

Xbash sprider sig främst genom att inrikta sig på eventuella omatchade sårbarheter och svaga lösenord. Det är data-destruktiv , vilket antyder att det förstör Linux-baserade databaser som dess ransomware-funktioner. Inga funktioner finns också i Xbash som skulle återställa förstörda data efter att lösen har betalats.

I motsats till tidigare kända Linux-botnät som Gafgyt och Mirai är Xbash ett Linux-botnet på nästa nivå som utvidgar sitt mål till offentliga webbplatser eftersom det riktar sig till domäner och IP-adresser.

Xbash genererar lista över IP-adresser i offrets undernät och utför portavsökning (Palo Alto Networks)

Det finns några andra detaljer om skadlig programvara:

- Den har botnet-, myntgrupp-, ransomware- och självförökningsmöjligheter.

- Det riktar sig till Linux-baserade system för sina ransomware- och botnet-funktioner.

- Det riktar sig till Microsoft Windows-baserade system för sina myntgrupperings- och självförökningsmöjligheter.

- Ransomware-komponenten riktar sig till och tar bort Linux-baserade databaser.

- Hittills har vi observerat 48 inkommande transaktioner till dessa plånböcker med en total inkomst på cirka 0,964 bitcoins, vilket innebär att 48 offer har betalat cirka 6 000 US $ totalt (när detta skrivs).

- Det finns dock inga bevis för att de betalade lösenlösningarna har resulterat i återhämtning för offren.

- I själva verket kan vi inte hitta några bevis för någon funktionalitet som gör återhämtning möjlig genom lösenbetalning.

- Vår analys visar att detta sannolikt är arbetet för Iron Group, en grupp som är offentligt kopplad till andra ransomwarekampanjer inklusive de som använder fjärrkontrollsystemet (RCS), vars källkod tros vara stulen från ” HackingTeam ”2015.

Skydd mot Xbash

Organisationer kan använda några tekniker och tips från forskare från enhet 42 för att skydda sig från eventuella attacker från Xbash:

- Använda starka, icke-standardlösenord

- Håll dig uppdaterad om säkerhetsuppdateringar

- Implementering av slutpunktssäkerhet på Microsoft Windows- och Linux-system

- Förhindra åtkomst till okända värdar på internet (för att förhindra åtkomst till kommando- och styrservrar)

- Implementering och underhåll av rigorösa och effektiva processer och procedurer för säkerhetskopiering och återställning.