Microsoft

X-XSS-skyddet i Microsoft Edge webbläsare har funnits för att förhindra skriptangrepp på flera platser på systemet sedan det introducerades 2008. Även om vissa inom teknikindustrin, som utvecklarna av Mozilla Firefox och flera analytiker, har kritiserat den här funktionen med Mozilla som vägrar att införliva den i sin webbläsare, avvisar förhoppningar om en mer integrerad korswebbupplevelse, Google Chrome och Microsofts egen Internet Explorer har hållit den här funktionen igång och inget uttalande har framkommit från Microsoft ännu som indikerar något annat. Sedan 2015 har Microsoft Edge X-XSS Protection Filter konfigurerats på ett sådant sätt att det filtrerar sådana kodövergångsförsök på webbsidor oavsett om X-XSS-skriptet har aktiverats eller inte, men det verkar som om funktionen som var en gång har som standard upptäckts av Gareth Heyes från PortSwigger att nu inaktiveras i Microsoft Edge-webbläsaren, något han anser bero på ett fel eftersom Microsoft inte har kommit fram och hävdar ansvaret för denna förändring.

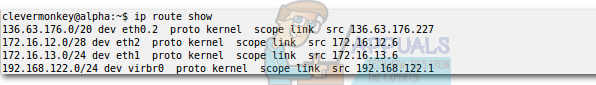

På det binära språket för av och på skript, om webbläsaren är värd för en rubrik som visar 'X-XSS-skydd: 0', kommer den försvarsmekanismen för skriptöverskridande att inaktiveras. Om värdet är satt till 1 aktiveras det. Ett tredje uttalande om “X-XSS-skydd: 1; mode = block ”blockerar helt webbsidan från att komma framåt. Heyes upptäckte att även om värdet ska vara satt till 1 som standard, verkar det nu vara inställt på 0 i Microsoft Edge-webbläsare. Detta verkar dock inte vara fallet i Microsofts Internet Explorer-webbläsare. Försök att vända denna inställning, om en användare ställer in skriptet till 1, återgår det till 0 och funktionen förblir avstängd. Eftersom Microsoft inte har kommit fram om den här funktionen och Internet Explorer fortsätter att stödja den, kan man dra slutsatsen att detta är resultatet av ett fel i webbläsaren som vi förväntar oss att Microsoft ska lösa i nästa uppdatering.

Cross-site scripting-attacker inträffar när en betrodd webbsida vidarebefordrar ett skadligt sidoskript till användaren. Eftersom webbplatsen är betrodd filtreras inte webbplatsens innehåll för att säkerställa att sådana skadliga filer inte kommer fram. Det principiella sättet att förhindra detta är att säkerställa att HTTP TRACE är inaktiverad i webbläsaren för alla webbsidor. Om en hackare har lagrat en skadlig fil på en webbsida, när en användare öppnar den, körs HTTP-spårningskommandot för att stjäla användarens kakor som hackaren i sin tur kan använda för att komma åt användarens information och eventuellt hacka hans eller hennes enhet. För att förhindra detta i webbläsaren introducerades X-XSS-skydd-funktionen, men analytiker hävdar att sådana attacker kan utnyttja själva filtret för att få den information de letar efter. Trots det har dock många webbläsare behållit detta skript som en första försvarslinje för att förhindra de mest grundläggande typerna av XSS-nätfiske och har införlivat högre säkerhetsdefinitioner för att korrigera eventuella sårbarheter som själva filtret utgör.

![Fortnite-fel 91 [Fixat]](https://jf-balio.pt/img/how-tos/07/fortnite-error-91.png)