Av 44 fläckar bedömdes 11 kritiska och resten med hög svårighetsgrad.

2 minuter läst

Foto: Uppspelning

För ett så populärt operativsystem som Android är säkerhet ett område som Google inte har råd att kompromissa med. För dess Uppdatering i juli , Google har släppt korrigeringar för 44 sårbarheter i Android. De flesta av dessa buggar är mycket allvarliga eller kritiska till sin natur.

Dessa korrigeringar är tillgängliga direkt för Googles egna Pixel- och Nexus-enheter. Telefoner från andra företag måste vänta tills deras tillverkare driver uppdateringar med korrigeringsfilerna. För att underlätta den processen underrättade Google alla Android-partners om säkerhetshoten en månad före publiceringen av juliuppdateringen.

Allvarliga sårbarheter

För juliuppdateringen identifierade och fixade Google buggar i OS och Media-ramverket, inklusive system- och kärnrelaterade problem.

Enligt bulletin publicerad av Google, 'Den allvarligaste [Framework] sårbarheten (CVE-2018-9433) i detta avsnitt kan göra det möjligt för en fjärranfallare som använder en speciellt utformad PAC-fil att utföra godtycklig kod inom ramen för en privilegierad process.'

Zcaler beskriver en PAC-fil som en textfil som uppmanar webbläsaren att vidarebefordra trafik till en proxyserver istället för direkt till destinationsservern.

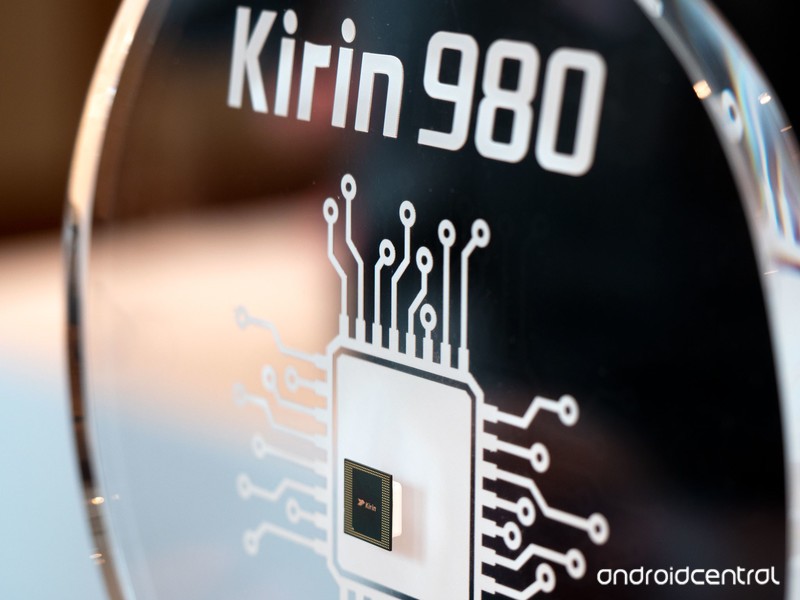

Mer än 20 buggar som nu identifierats och fixats var relaterade till komponenter av Qualcomm, telekommunikationsutrustningsföretaget som tillverkar processorerna till en enorm bit Android-enheter. Den allvarligaste av Qualcomm-relaterade buggar var en som (återigen) gjorde det möjligt för en fjärranfallare att köra godtycklig kod inom ramen för en privilegierad process.

Det är anmärkningsvärt att Google hävdar att ingen av dessa kritiska säkerhetsfrågor hade utnyttjats eller missbrukats ännu, eftersom det inte finns några kundrapporter angående sådant utnyttjande.

Uppdateringsprocess

Google Pixel- och Nexus-användare kan söka efter uppdateringar på sin smartphone för att automatiskt ladda ner säkerhetsuppdateringarna. Google har också laddade upp patch online , så att användare kan ladda ner uppdateringen manuellt till sina telefoner.

När det gäller andra tillverkare, Samsung och LG har redan börjat släppa säkerhetsuppdateringar för sina telefoner. Google släpper snart källkodspatcharna till Android Open Source Repository (AOSP) snart. Detta gör det möjligt för andra tillverkare att smidigare implementera de kritiska säkerhetsuppdateringarna på sina Android-smartphones.

Det är säkert för det bästa att Google ligger före hackare när det gäller att åtgärda säkerhetsproblem som inte har utnyttjats än. Android som plattform har verkligen inte råd att lämna några möjligheter för missbruk och exploatering för att förbli öppna.