UFW står faktiskt för Uncomplicated Firewall och inte Ubuntu-firewall som många tror. Det här namnet speglar det faktum att det är förvånansvärt enkelt att konfigurera. De flesta användare behöver bara ange bokstavligen tre alternativ innan de är relativt säkra. De som vill ställa in några avancerade konfigurationsalternativ behöver inte göra mycket längre än att redigera en textfil. Medan Ubuntu-projektutvecklare ursprungligen designade just denna brandväggsprogramvara, är ufw också tillgängligt i många andra distributioner. Debian-, Arch-, Linux Mint-, Lubuntu- och Xubuntu-användare har det mer än troligtvis redan installerat.

Problemet är att relativt få användare har aktiverat det. Medan användare inte längre behöver arbeta direkt med iptables, tvingar Ubuntu ufw att vara standard till av-tillståndet. Många implementationer av Debian har inte ens paketen installerade som standard. Den goda nyheten är att alla med minsta terminalupplevelse kan härda sitt system.

Metod 1: Slå på UFW från kommandotolken

Antag att du har ufw-paketet installerat innan du försöker installera det separat. Kör dessa kommandon innan något annat. Om du upplever några fel halvvägs kan du alltid gå tillbaka och installera ufw-paket senare utan problem.

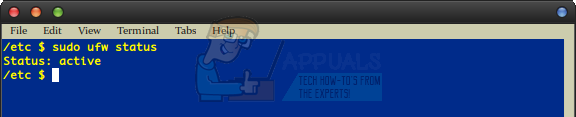

Om du arbetar från ett standardanvändarkonto, kör sedan sudo ufw aktivera och skriv ditt administratörslösenord om du uppmanas till det. Du bör få veta att ufw är aktiverat och körs automatiskt vid start. Springa sudo ufw-status ändå bara för att vara säker. Du bör ges en enstaka rad med utgång som läser 'Status: aktiv' med ingenting efter det.

Å andra sidan kanske du har fått höra att ufw inte är installerat. Användare av apt-baserade distributioner som Debian ska köras sudo apt-get install ufw . Du kanske vill springa sudo apt-get uppdatering och då sudo apt-get uppgradering för att se till att dina andra paket är i ordning när du installerar. Arch Linux-användare måste köra sudo pacman -Syu om de vill ordna sina paket och sedan sudo pacman -S ufw för att installera ufw, men alla användare kommer att kunna fortsätta som vanligt efteråt. Följ stegen ovan och se till att du kör sudo ufw aktivera returnerar ovannämnda “ Status: aktiv ”Linje.

Metod 2: Skicka UFW en grundläggande uppsättning regler

Brandväggsverktyg använder en uppsättning regler för att kontrollera om ett paket ska skickas till din dator via ett nätverk. Du kommer nästan säkert att vilja köra dessa två kommandon nästa:

sudo ufw standard tillåter utgående

sudo ufw standard neka inkommande

Detta säkerställer att ufw alltid låter dig skicka utgående trafik till din nätverksadapter, vilket är viktigt om du gör någon form av arbete online. Naturligtvis bör du inte betrakta någon utgående begäran som farlig. Detta förbjuder också inkommande förfrågningar från att göra någon skada, vilket är rätt inställning för nästan alla hem- och företagsanvändare. Även de flesta spelare som spelar intensiva FPS-titlar online behöver inte mer än detta. De flesta kan stanna här så länge som kör sudo ufw-status fortfarande returnerar ett aktiverat meddelande även efter att du startar om maskinen. Det finns inte mycket annat med konfigurationsprocessen. Användare med någon form av ssh eller avancerade nätverksmål måste gå vidare.

Metod 3: Avancerade UFW-konfigurationsalternativ

De flesta användare behöver inte läsa vidare, men dessa regler kan vara användbara för vissa. Till exempel, om du behövde tillåta tcp-anslutningar på den gemensamma 80-porten kan du köra:

sudo ufw tillåter 80 / tcp

Du kan också använda sudo ufw tillåta från ###. ##. ##. ## / ## med en riktig IP-adress och ett verkligt undernätnummer efter snedstrecket. Tänk på att 80 är ett giltigt nummer för denna användning om du behöver utföra nätverk över den. Använda något liknande sudo ufw tillåter http / tcp är också giltigt och kan behövas i en serversituation, men detta börjar verkligen öppna en burk med maskar så långt det tillåter olika typer av anslutningar.

En av de mer populära inställningarna är sudo ufw tillåta 22 , som öppnar porten för ssh-anslutningar. Vissa användare uttrycker det istället som sudo ufw tillåter ssh , som fungerar lika bra. Medan vissa guider kan instruera dig att lägga till båda raderna, är det i de flesta fall onödigt och kan bara bidra till onödig stor kostnad i slutändan.

När du vill ta bort en av dina regler i framtiden kan du helt enkelt köra sudo ufw delete följt av regelnamnet. Till exempel, sudo ufw radera tillåt 80 / tcp skulle stänga av ett av exemplen vi gjorde ovan.

Nu när du springer sudo ufw status detaljerad kanske du ser en mycket mer fullständig tabell om du har skapat ytterligare regler. Om du någonsin vill inaktivera brandväggen i framtiden kan du köra sudo ufw inaktivera, men det finns väldigt få situationer där du behöver göra det.

Ibland kan det hända att du får 504 gateway timeout-fel om du använder ufw på detta sätt för att skydda en server. Att ändra ordningen på några regler kan vara till hjälp om så är fallet. Tillåt regler måste anges innan neka regler eftersom ufw alltid letar efter den första matchningen när du analyserar din lista av säkerhetsskäl. Radera ett par regler och sedan lägga till dem igen genom att skriva sudo ufw standard tillåta linje först bör åtgärda detta problem. Du kanske också vill ta bort dubbla rader av prestationsskäl.

Springa sudo ufw närmare och var noga med vilken ordning dina DENY IN- och ALLOW IN-rader finns i. Om du har något på en gemensam port som 80 eller 22 som läser DENY IN följt av Anywhere i diagrammet före andra referenser till dessa portar, kan du vara försöker blockera anslutningar innan de har en chans att komma igenom. Om du ordnar dem kommer det att lösa problemet. Att sätta dessa kommandon i rätt ordning i första hand hjälper till att förhindra problem senare på linjen.

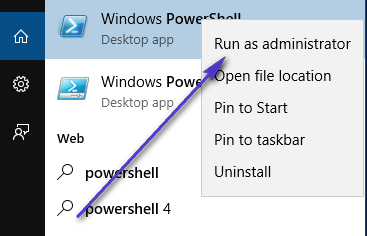

Förhöjda rootprompt-användare behöver inte använda sudo före varje kommando. Om du har fått något slags fel om det kan det här vara ditt problem. Kontrollera slutet av din uppmaning för att se om du har ett # eller $ före markören. Användare av tcsh som bara har% för en prompt bör köra whoami för att se vilken användare de fungerar som.

Vanliga användare som kör sudo ufw status detaljerad kommer mer än troligtvis fortfarande att få relativt lite feedback efter sin uppmaning. Du kommer förmodligen helt enkelt se samma rad som du hade tidigare.

Detta beror på att dessa användare helt enkelt arbetar med mycket få regler. Ett försiktighetsord kan dock vara viktigt när det gäller dessa regler. Medan ufw-standardkommandot dessutom låter dig använda avvisningsparametern kan du mycket enkelt låsa dig själv ur din egen privata serverstruktur eller göra några andra konstiga saker. Om du behöver ha en sudo ufw tillåter ssh eller andra liknande rader i din regeluppsättning måste detta komma innan du tillämpar standardavvisnings- eller avvisningsregler.

Medan det finns några grafiska verktyg som Gufw och den Qt-baserade kmyfirewall är det enkelt att konfigurera ufw från kommandoraden så att du inte behöver dem. Om du skulle behöva redigera konfigurationsfilerna direkt istället, använd  kommando för att flytta till rätt katalog och sedan använda sudo nanofw för att redigera den. Du kanske också vill börja med att använda mer ufw eller mindre ufw för att helt enkelt visa texten först innan du gör några ändringar.

kommando för att flytta till rätt katalog och sedan använda sudo nanofw för att redigera den. Du kanske också vill börja med att använda mer ufw eller mindre ufw för att helt enkelt visa texten först innan du gör några ändringar.

Utvecklarna tog faktiskt tid att ge lämpliga kommentarer så att du inte skulle gå vilse när du redigerade den, men du kanske vill ta bort den om du känner behov.

5 minuter läst