Cybersäkerhetsillustration

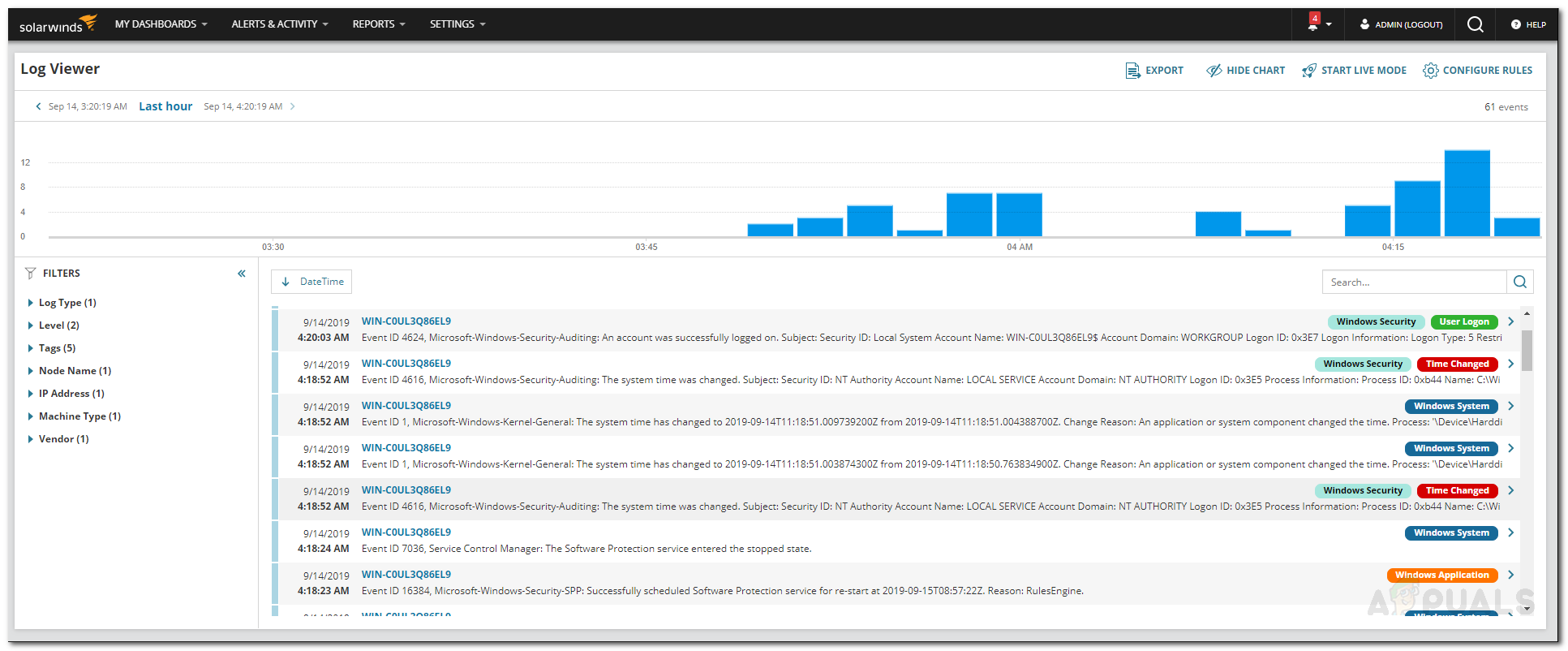

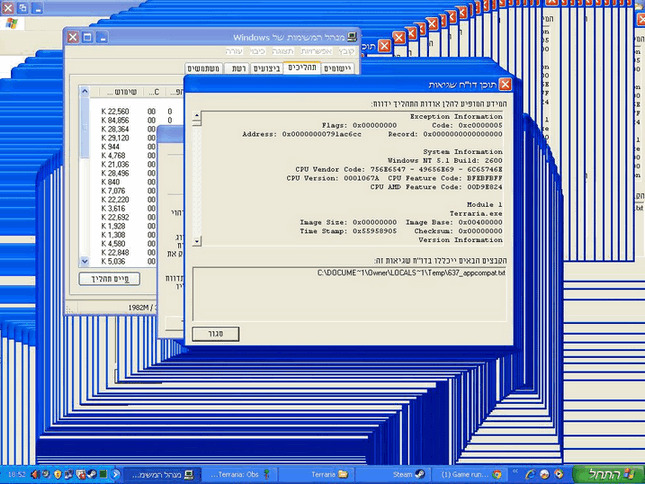

Microsoft har meddelat en ny strävan som syftar till att begränsa datastöld, nätverkskompromiss och hackningsförsök. Microsoft Zero Trust Deployment Center tar en “aldrig lita på, alltid verifiera” -sätt mot nätverkssäkerhet och behandlar nätverket som redan komprometterat samtidigt som data skyddas.

Microsoft Zero Trust Deployment Center är en del av Zero Trust nätverkssäkerhetshanteringsmodell. I huvudsak antar modellen helt enkelt att den interna datorn och servernätverket redan är komprometterat. Det tar sedan steg och distribuerar protokoll för att skydda värdefull företagsinformation trots de förmodade aktiva hoten. Enkelt uttryckt är modellen alltid på vakt och antar aldrig att det interna nätverket är skyddat.

Microsoft Zero Trust Deployment Center Documentation Highlights Why the 'Not Trust' Approach is important:

Med tusentals företag som frågar anställda att arbeta på distans har känsliga data strömmat ut ur det säkrade företagets interna nätverk i stora mängder. Därför har det blivit allt viktigare och viktigare att skydda data och säkerställa att servrarnas integritet förblir intakt. Microsoft har lanserat sitt Zero Trust Deployment Center för att hjälpa företag att gå över till detta nya sätt att arbeta samtidigt som de skyddar data och användare. Microsoft erbjuder följande korta förklaring om säkerhetsmodellen Zero Trust :

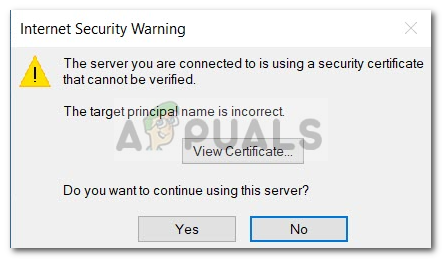

' Istället för att anta att allt bakom företagets brandvägg är säkert, antar Zero Trust-modellen brott och verifierar varje begäran som om den härrör från ett öppet nätverk. Oavsett var begäran kommer eller vilken resurs den får tillgång till, lär Zero Trust oss att 'aldrig lita på, alltid verifiera.' Varje åtkomstbegäran är fullständigt autentiserad, auktoriserad och krypterad innan åtkomst beviljas. Principer för mikrosegmentering och minst privilegierad åtkomst tillämpas för att minimera sidorörelser. Rik intelligens och analys används för att upptäcka och svara på avvikelser i realtid. '

Microsoft lanserar Zero Trust Deployment Center https://t.co/ienCnsPpgv #sankalpit

- Theju Paul | EmergingTech Startup SDGs StoryTeller (@ThejuPaul) 19 oktober 2020

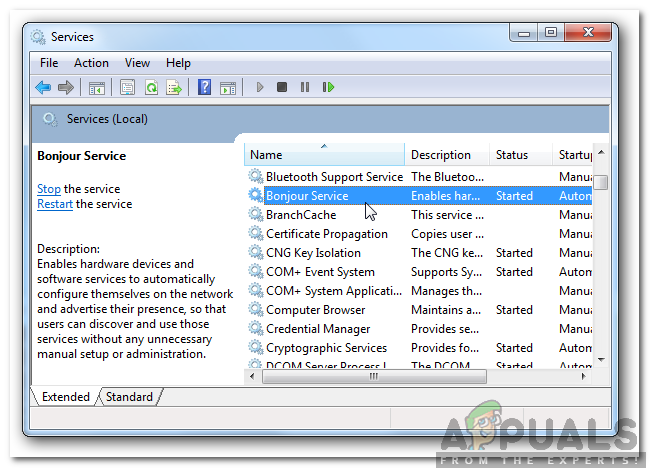

Zero Trust-modellen har en uppsättning dokumentation som erbjuder detaljerade procedurer för hur man implementerar principerna för Zero Trust. Det finns avsnitt om att sätta upp infrastruktur, nätverk, data och miljöberedskap, bland många andra saker. Microsoft försäkrar att förvaret erbjuder vägledning om implementering av Zero Trust i mål på enkla nivåer och åtgärdsposter för att underlätta miljöinställningen.

#microsoft | #microsoftsecurity | Microsoft Zero Trust Deployment Center hjälper organisationer att anta säkerhetsmodellen https://t.co/NguB8EUJfS

- Nationell cybersäkerhet (@NcsVentures) 19 oktober 2020

För övrigt har en hel del företag som arbetar med känslig data och flera anställda som arbetar på distans redan 'Zero Trust' -filosofin. Microsoft hävdar att Zero Trust-dokumentationsförvaret kommer att vara användbart för att bestämma framsteg och effektivitet för de distribuerade verktygen och procedurerna.

Microsoft har beviljat åtkomst till dokumentförvaret Zero Trust till alla företag som är intresserade. Företag kan besök Deployment Center här . Samtidigt kan organisationer som redan har implementerat Zero Trust-modellen testa dess mognad med Microsofts verktyg här .

Taggar Microsoft Windows