BitCoin Crypto-valuta. Forbes

En serie skadliga lösensättningsattacker utfördes på datorsystem 2016. Jigsaw Ransomware upptäcktes först den 11thapril 2016, och det visade sig att det främst påverkade Windows-system. Ransomware erbjöd också en onWebChat chatta klientadress för att tillåta människor i ransomware-änden att vägleda användare med betalning av bitcoin. Chattklienten var en allmänt tillgänglig tjänst krypterad med SSL / TLS och det var därför svårt att hitta människor i andra änden av chatten. Det verkar nu som om Jigsaw Ransomware är tillbaka och det är här efter samma pris, din bitcoin, men med ny och förbättrad taktik för att få det.

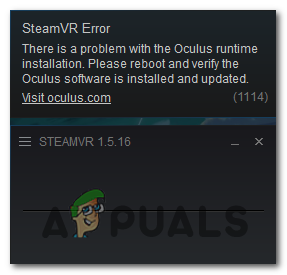

BitcoinBlackmailer Ransomware designades 2016 och skickades ut huvudsakligen via e-post som hakade i deras bilagor för att äventyra användardata. När bilagan laddades ner, skulle ransomware ta över värdsystemet och kryptera alla dess filer samt eventuella huvudalternativ för att starta eller återställa systemet. Snart efter att denna attack var slutförd skulle en pop-up ta över skärmen med Billy the Puppet in the Saw from Jigsaw-temat (därav namnet på viruset till Jigsaw Ransomware), och skärmen skulle visa en nedräkningsklocka med deadlines och uppgifter delas ut till användarna. Om lösen inte betalades inom den första timmen skulle en enda fil förstöras från systemet; om det gick ytterligare en timme skulle ett större belopp förstöras. Detta mönster skulle öka antalet filer som står på spel varje timme tills hela datorn skulle rensas på 72 timmar. Utöver detta, om några försök gjordes för att starta eller återställa datorn, skulle ransomware ta bort 1000 filer och ändå komma tillbaka som aktiva för att ge initiativ varje timme för resten. En ytterligare förbättrad version av detta skadliga program kunde också upptäcka privat information som användaren inte skulle vilja offentliggöras och hota att göra det om lösen inte betalades. Nakna eller olämpliga foton, privata videor och mycket mer stod på spel eftersom offret riskerade att bli doxat online. Endast lösen kunde förhindra detta och bara lösen kunde dekryptera och returnera de återstående filerna på systemet.

Skärmdump av Jigsaw Ransomware Popup. Ta bort skadlig programvara

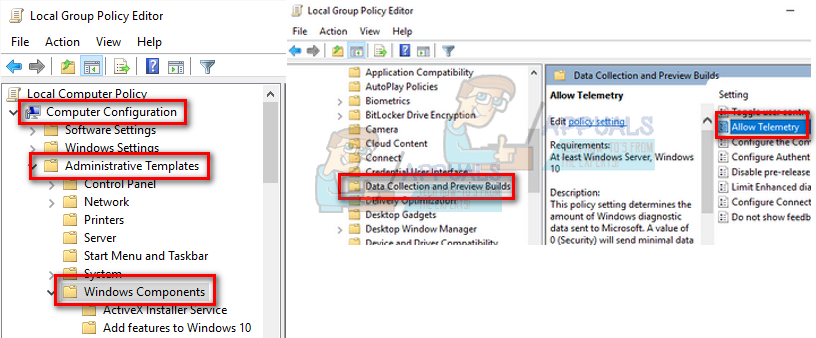

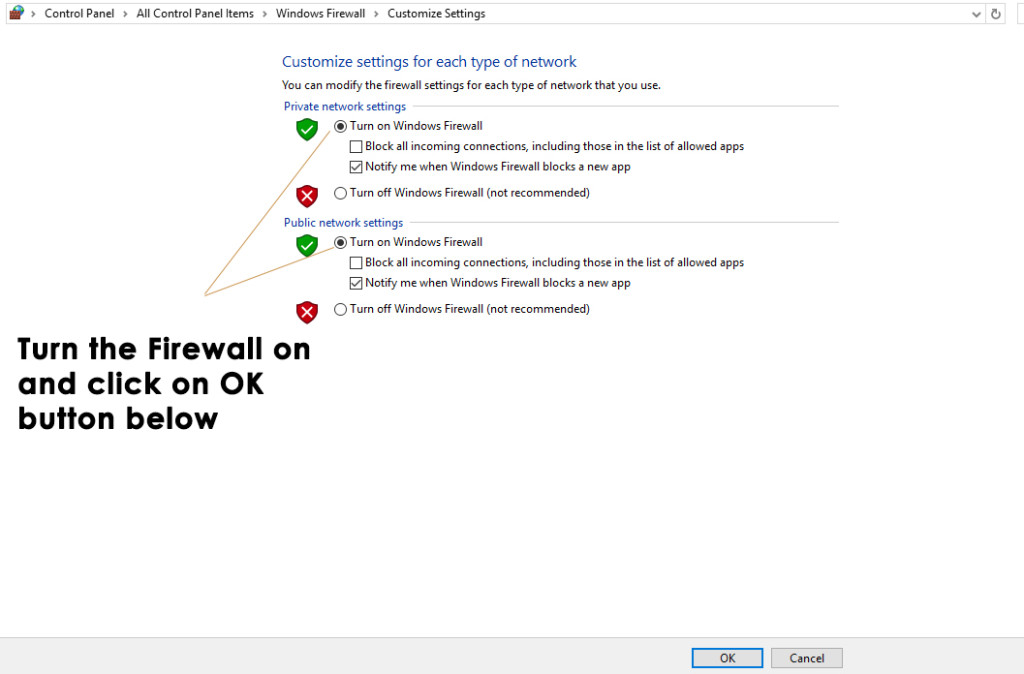

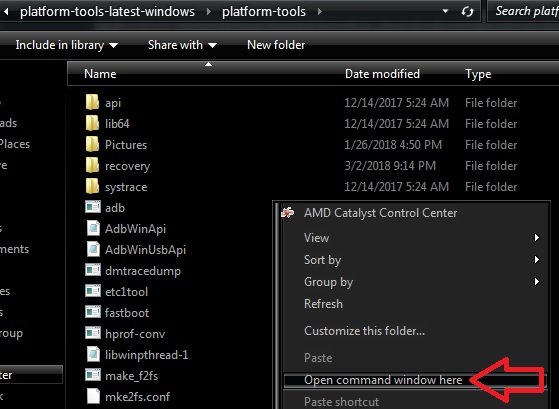

Enligt en säkerhetsrapport publicerad av Norton Symantec, hittades ransomware för att skapa mappen '% AppData% System32Work dr' och sedan skapa filerna '% AppData% Frfx firefox.exe', '% AppData% Drpbx drpbx.exe' , '% AppData% System32Work EncryptedFileList.txt' och '% AppData% System32Work Address.txt'. För att säkerställa att ransomware skulle återupptas varje gång datorn startades om såvida inte protokollet avslutades i ransomwares egna ände skapades denna registerpost: HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run “firefox.exe” = “% AppData% Frfx firefox.exe ”. Ransomware befanns kryptera 122 olika filtillägg och lägga till '.fun' i deras ändar. Det fanns inget sätt att ta bort denna ökända ransomware och flera begränsningsguider som publicerats online av antivirus- och säkerhetsföretag föreslog att användarna skulle uppgradera sina säkerhetsdefinitioner och metoder långt innan de riskerar infektion.

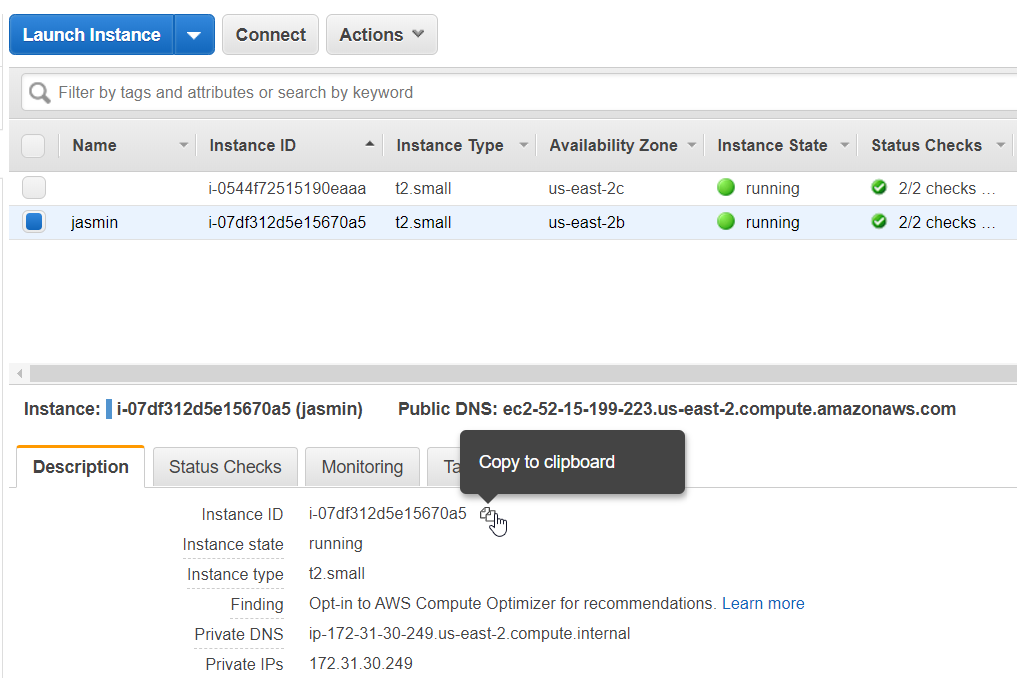

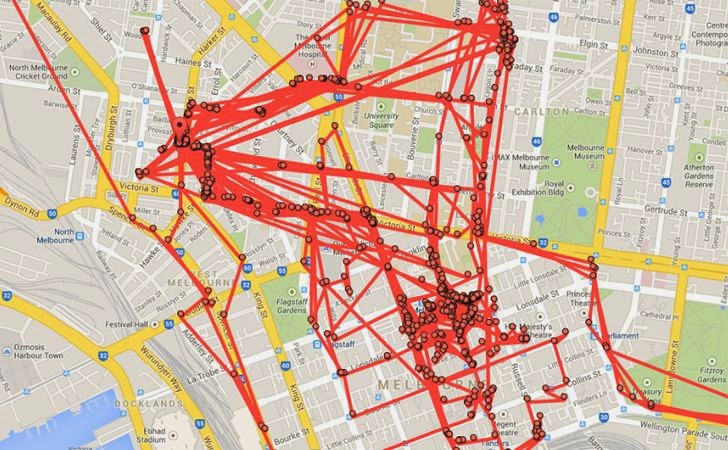

Den återanvända Jigsaw-ransomware som har dykt upp är mycket mindre detekterbar och fungerar bakom kulisserna för att omdirigera användarnas bitcoinöverföringar till hackarnas plånboksadresser genom att skapa liknande adressböcker som får användaren att tro att han / hon överför bitcoin till hans / henne avsedd användare. 8,4 bitcoin, vilket motsvarar USD 61 000 USD, har stulits genom denna ransomware som Fortinet rapporter, men trots denna framgång från hackarnas sida verkar det som om koden som används den här gången utnyttjas från opensource-databaser och är mycket mindre polerad än den ursprungliga ransomware från 2016. Detta får forskare att tro att de två attackerna inte är länkade och att det senare är ett copycat-brott baserat på samma grundläggande principer för kryptovalutastöld.