Krypteringsillustration

Förutom att bedriva cyberspionage verkar fraktioner av stora och statligt sponsrade hackgrupper vara engagerade i att genomföra ekonomiskt motiverade cyberattacker. Dessa cyberbrott verkar riktade till en hel del specifika segment, men de mest drabbade är den ständigt ökande onlinespelindustrin. Individer är enligt uppgift en del av en större grupp av produktiv statssponserad kinesisk cyberspionageverksamhet som skulle kunna använda verktyget och kompetens för att få lite vinst på vägen, upptäckte forskare. Åtgärderna med it-brottslighet med monetär vinst som det främsta målet ökar stadigt eftersom spelare alltmer flyttar spel till molnet och fjärrservrarna.

Forskare vid FireEye har sammanställt en omfattande rapport om APT41, en produktiv kinesisk cyberhotgrupp som bedriver statligt sponsrad spionageaktivitet. Gruppen tros starkt sponsras eller stödjas av den kinesiska administrationen. Forskare hävdar att APT41-gruppen har gjort ihållande angrepp på företag som har affärshemligheter. Förutom att utföra cyberspioneringsuppdrag genomför gruppens medlemmar också ekonomiskt motiverade operationer. Forskarna noterade att några av medlemmarna använde skadlig kod som i allmänhet var reserverad för spionagekampanjer.

Kinesiska cyberspionagruppen APT41 genomför också ekonomiskt motiverade cyberattacker:

Statssponserade hackgrupper eller ihållande hotaktörer är inte vanligt inblandade i att utföra ekonomiskt fördelaktiga operationer. Dessa grupper använder sig av mycket effektiva Zero Day Exploits ”För att leverera skadlig kod eller ladda ner flera nyttolast till de säkra servrarna för internationella företag. Dessa bedrifter är vanligtvis ganska dyra på Dark Web , men hackare skaffar sällan dessa från exploateringsmäklare för att stjäla digital valuta.

APT41-gruppen verkar dock ha hänfört sig till digital stöld förutom att bedriva cyberspionage. Det verkar som om de digitala rösterna genomförs enbart för personliga vinster. Medlemmarna verkar dock använda skadlig programvara och annan skadlig programvara som inte var avsedd att rikta sig till allmänna Internetanvändare. Enkelt uttryckt använder hackarna icke-offentlig skadlig kod som vanligtvis är reserverad för spionagekampanjer. De uttömmande rapport från FireEye täcker ”historisk och pågående aktivitet som tillskrivs APT41, utvecklingen av gruppens taktik, tekniker och procedurer (TTP), information om de enskilda aktörerna, en översikt över deras verktygsverktyg för skadlig programvara och hur dessa identifierare överlappar andra kända kinesiska spioneringsoperatörer. ”

Idag släpper vi en rapport om # APT41 , en produktiv kinesisk cyberhotgrupp som utför statligt sponsrad spionageaktivitet parallellt med ekonomiskt motiverade ops.

Besök oss på #BHUSA för att lära dig mer av vår #threatintel experter.

>> Läs mer: https://t.co/ub4P9b1XHe pic.twitter.com/yXpK8ve0xm

- FireEye (@FireEye) 7 augusti 2019

Traditionellt har hackare som går efter digitala valv för att stjäla pengar riktat sig till cirka 15 stora industrisegment. Bland dessa är de mest lukrativa digitala sjukvården, patent och annan högteknologisk, telekommunikation och till och med högre utbildning. Men den exploderande onlinespelindustrin är nu också ett attraktivt mål. Faktum är att rapporten visar att APT41-gruppens medlemmar kan ha börjat rikta in sig på spelindustrin efter 2014. Gruppens primära uppdrag är dock fortfarande cyberspionage. De hjälper uppenbarligen Kina att påskynda sitt 'Made in China 2025' -uppdrag. Med andra ord, en hel del av de ihållande hotgrupper som verkar komma från Kina arbetar generellt mot Kinas femåriga ekonomiska utvecklingsplaner. Enkelt uttryckt verkar de hjälpa landets ambitioner. Chine har gjort det klart och tydligt att landet vill att sin högt industrialiserade nationella arbetskraft och företag ska börja producera produkter och tjänster med högre värde.

Hur attackerar APT41-gruppen online-videospelsindustrin?

APT41-koncernen verkar särskilt intresserad av att följa företag som är inom högre utbildning, resetjänster och nyheter / media. Gruppen verkar också spåra högprofilerade individer och försöker utnyttja deras kommunikationsnätverk. Tidigare försökte gruppen få obehörig tillgång till ett hotells bokningssystem i ett uppenbart försök att säkra anläggningen.

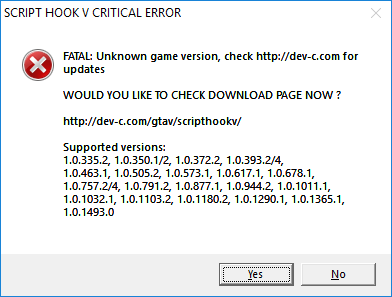

Förutom de ovan nämnda statssponserade aktiviteterna går några av APT41-gruppens medlemmar dock efter videospelindustrin för personliga ekonomiska vinster. Hackarna är ute efter virtuella valutor, och efter att ha observerat andra liknande grupper har APT41 också försökt distribuera ransomware .

Särskilt rop till @MrDanPerez och resten av vårt motståndare-team för deras år av arbete med # APT41 . Många av namnen på skadlig kod listade nedan av vårt team - och omvänt helt @williballenthin och andra medlemmar i #BLOSSA https://t.co/jvlg1VMQQm

- BarryV (@BarryV) 7 augusti 2019

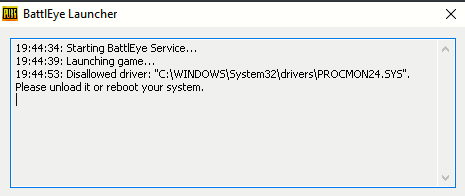

Överraskande försöker gruppen få tillgång till backend-spelproduktionsmiljöer. Gruppen stjäl sedan källkod samt digitala certifikat som sedan används för att signera skadlig kod. APT41 är känt för att använda sin tillgång till produktionsmiljöer för att injicera skadlig kod i legitima filer. Intet ont anande offer, som inkluderar andra organisationer, hämtar sedan dessa smittade filer via till synes legitima kanaler. Eftersom filerna och certifikaten är signerade har applikationerna installerats.

Vad som är ännu mer angeläget är det faktum att gruppen enligt uppgift kan röra sig oupptäckt inom riktade nätverk, inklusive svängning mellan Windows- och Linux-system . Dessutom begränsar APT41 distributionen av skadlig programvara till specifika offretsystem av matchning mot enskilda systemidentifierare . Enkelt uttryckt går gruppen efter utvalda användare, eventuellt med en hög mängd digital valuta. APT41 tros ha 46 olika typer av skadlig kod, som inkluderar bakdörrar, referensstealers, keyloggers och flera rootkits.

Taggar Cybersäkerhet